1、在用户电脑上建立秘密通道shift后门源码,允许攻击者远程访问和控制受感染的计算机可能泄漏用户的个人信息shift后门源码,包括敏感数据和账号密码等在局域网中造成网络拥堵,影响正常的工作流程给企业和个人带来实质性的经济损失变种与自我变形由于后门病毒的源代码通常具有公开性,因此任何人只要掌握基础技能,就能对它进行修改,生成新的。

2、Linux后门入侵检测工具chkrootkit简介chkrootkit是一个专门用于检测Linux系统下rootkit后门的工具安装需要手动从官方网站下载源码并进行编译安装安装前需确保系统已安装gcc等编译环境使用通过执行chkrootkit命令即可自动开始检测系统,它会检查一系列系统文件和命令是否被替换或感染注意事项chkro。

3、首先,生成攻击载荷使用metasploit中的msfvenom可以生成多种类型的攻击载荷,这里使用它来生成一个包含msf后门的apk接下来,逆向apk文件使用apktool将目标文件以及生成的apk文件进行反编译,将反编译出来的代码保存到一个后缀名为smail的文件中然后,将从产生的apk中后门文件放置到目标文件中具体方式。

4、不具有公开后门程序源代码的功能后门程序是指那些绕过安全性控制而获取对程序或系统访问权的程序方法在软件的开发阶段,程序员常会在软件内创建后门程序以便可以修改程序设计中的缺陷。

5、源码检测后门的方法主要包括代码审计静态分析工具动态分析工具代码对比以及代码签名及验证1 代码审计 手动代码审计需要审计人员具有丰富的编程和安全知识,逐行解读代码,理解代码逻辑,特别是关注用户输入文件操作网络通信等关键代码部分,查找异常代码片段自动化代码审计使用工具如SonarQube。

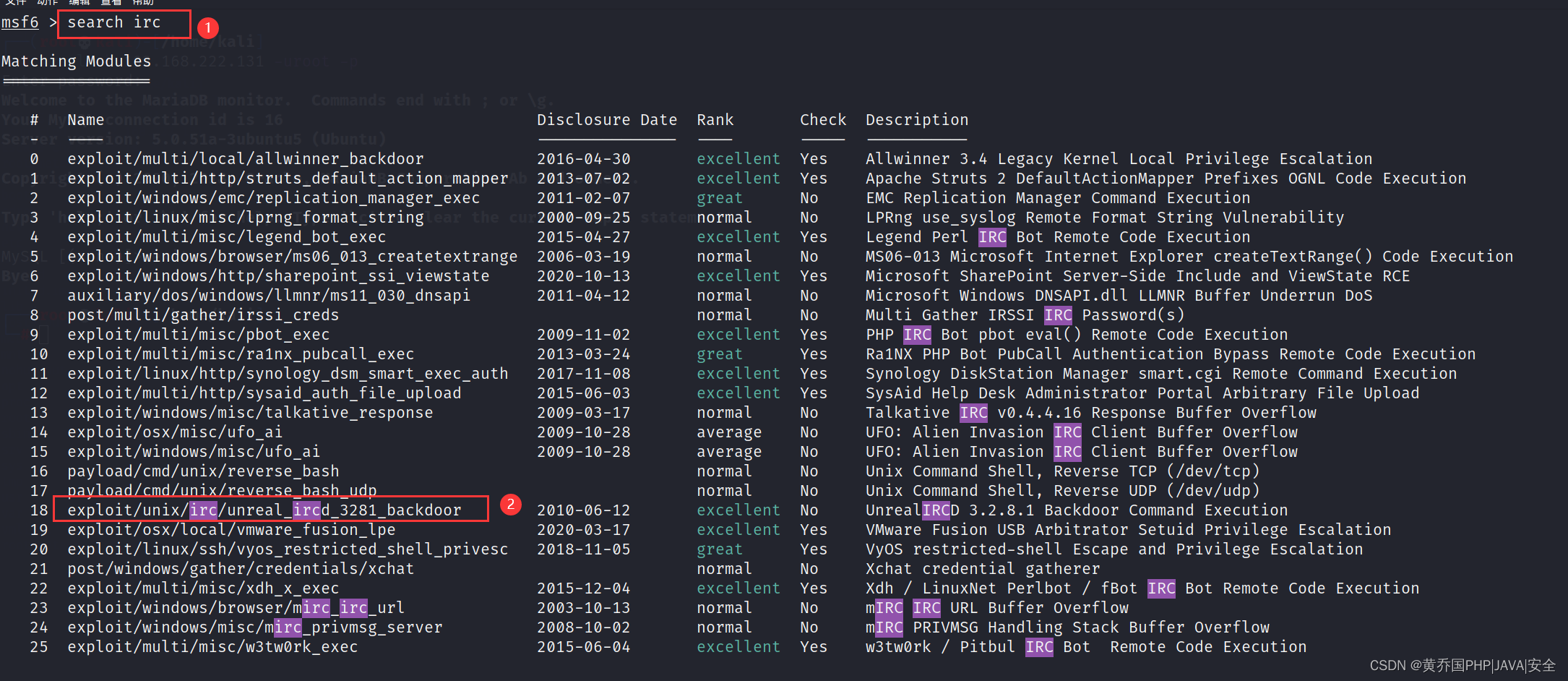

6、所有IRC后门病毒通常会在注册表中添加启动项,位置在HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run这些启动项仅包含文件名,没有完整路径,这为病毒追踪提供了线索为了清除这些病毒,我们可以遵循以下步骤1 打开注册表编辑器,定位到指定的注册表项,查找任何可疑的启动项2。

7、开源代码可能包含未知的缺陷或恶意后门,这些难以在初次审查时被发现使用存在安全漏洞的开源代码进行二次开发,可能会使系统面临被攻击的风险,导致经济损失和法律问题效率瓶颈学习新系统或基于不熟悉的开源库进行开发需要耗费大量时间技术断层可能导致开发进度受阻,且可能遭遇技术陈旧维护缺失的问题。

8、niushop v5是否有后门取决于具体的版本和来源一特定版本情况 有特定版本的niushop如niuShop547智慧多门店单商户旗舰版v5商城源码全插件声称已经独家完全删除了API官方后门版本,此版本完全无法追踪这表明,至少在某些特定版本中,niushop v5已经去除了后门二开源与清理 在描述某些版本的安装。

9、一源代码审计的重要性 通过对程序源代码进行审计,能够发现隐藏的后门代码,这是保护程序安全的重要一环二检查可疑函数调用 通过检查程序中的可疑函数调用情况,可以发现是否存在恶意代码调用或外部指令注入的情况三分析不明确的错误日志记录 详细分析错误日志记录,包括不明确的错误信息和异常行为。

10、并非所有人或公司都不用开源代码进行二次开发,但确实存在一些避免使用开源代码进行二次开发的原因安全隐忧开源代码可能包含未知的缺陷或恶意后门,这些难以在初次审查时被发现使用存在安全漏洞的开源代码进行二次开发,可能会使系统面临被攻击的风险,导致经济损失和法律问题效率瓶颈学习新系统或基于不熟悉的。

11、IRC病毒集黑客蠕虫后门功能于一体,通过局域网共享目录和系统漏洞进行传播这种病毒自带有简单的口令字典,若用户未设置密码或密码过于简单,系统便容易受到攻击病毒运行后会自动将自己拷贝到系统目录下,比如在Win 2KNTXP操作系统中,文件会位于系统盘的system32,而在win9x中则位于系统盘的system。

12、恶意jQuery源码在页面底部增加浮动广告,并引入站点访问统计脚本当满足以下条件时,浏览器将跳转至博彩网站用户使用移动设备访问页面,页面URL包含特定关键词,referrer不是当前页面域名或子域名且包含quotquot字符,且每隔一段随机时间进行跳转恶意网址newcrbpccom和ktyk2ncom分别于2023年注册,对应IP位于。

13、随着互联网的快速发展,程序安全问题日益严重,其中最令人担忧的是程序后门程序后门是指在软件或系统中存在的一种隐藏功能,可被未授权的人恶意利用,从而危害用户数据和系统安全本文将探索检查程序后门的方法和思路,为广大用户提供保护程序安全的关键措施及防范策略一源代码审计的重要性 通过对程序。

14、后门病毒控制机制的出现,为网络安全带来了新的挑战一旦用户察觉到损失,追查黑客的难度加大病毒通过扫描当前和相邻网段内的机器,并猜测登陆密码此过程消耗大量网络带宽资源,容易导致局域网阻塞,影响国内众多企业用户的业务运营出于保护被IRC病毒控制的计算机的目的,一些IRC病毒采取措施取消匿名登陆功能。

15、这要很专业的程序员才可以去查,也可以用杀软杀杀,但杀软只可以杀木马之类的,有些后门要程序员才可以看得出,不是一句两句可以说的明白,也不是一天两天可以学会的天鹰。

上一篇: 抖音显示IP,抖音显示ip地址怎么设置

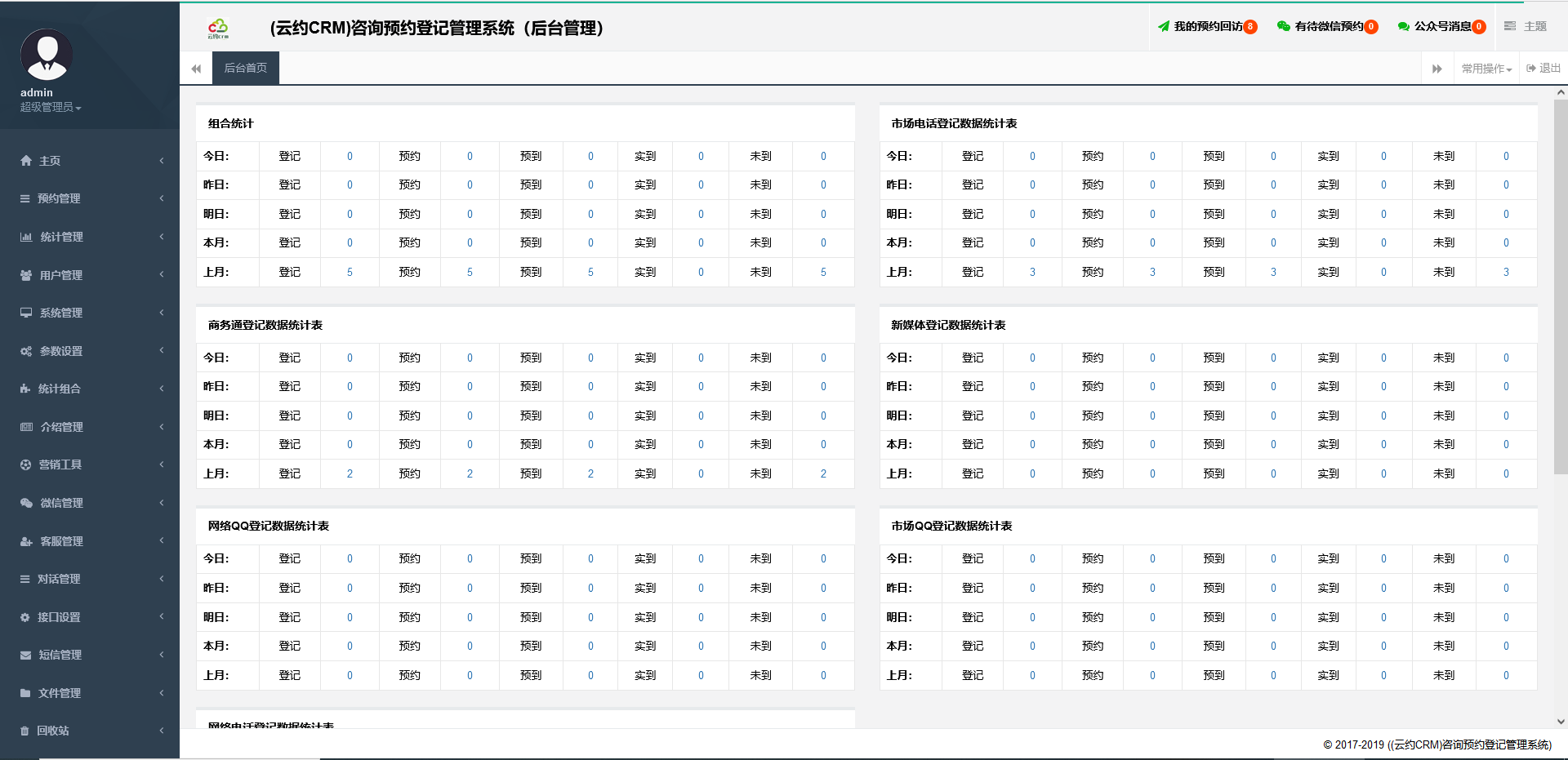

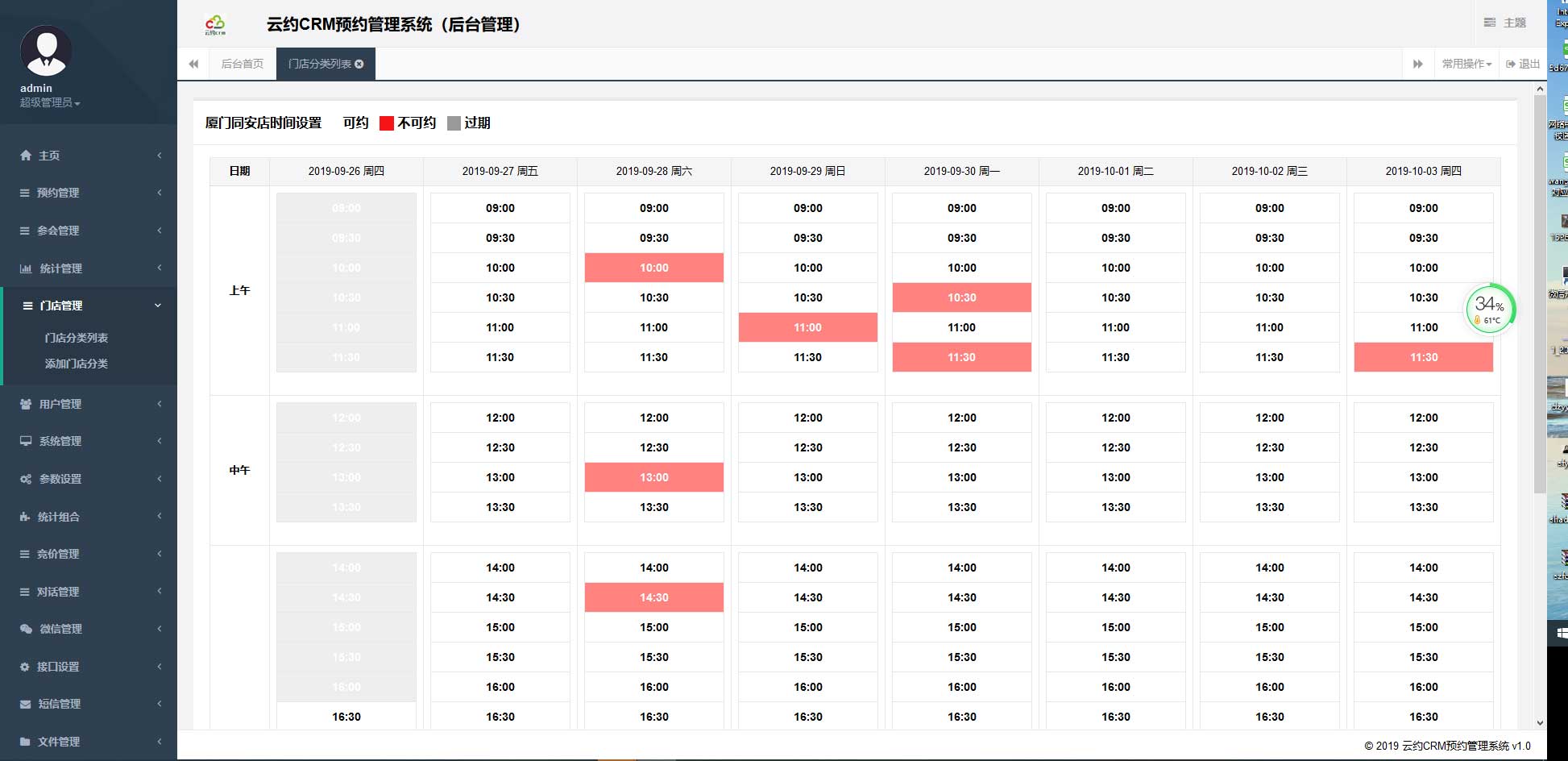

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

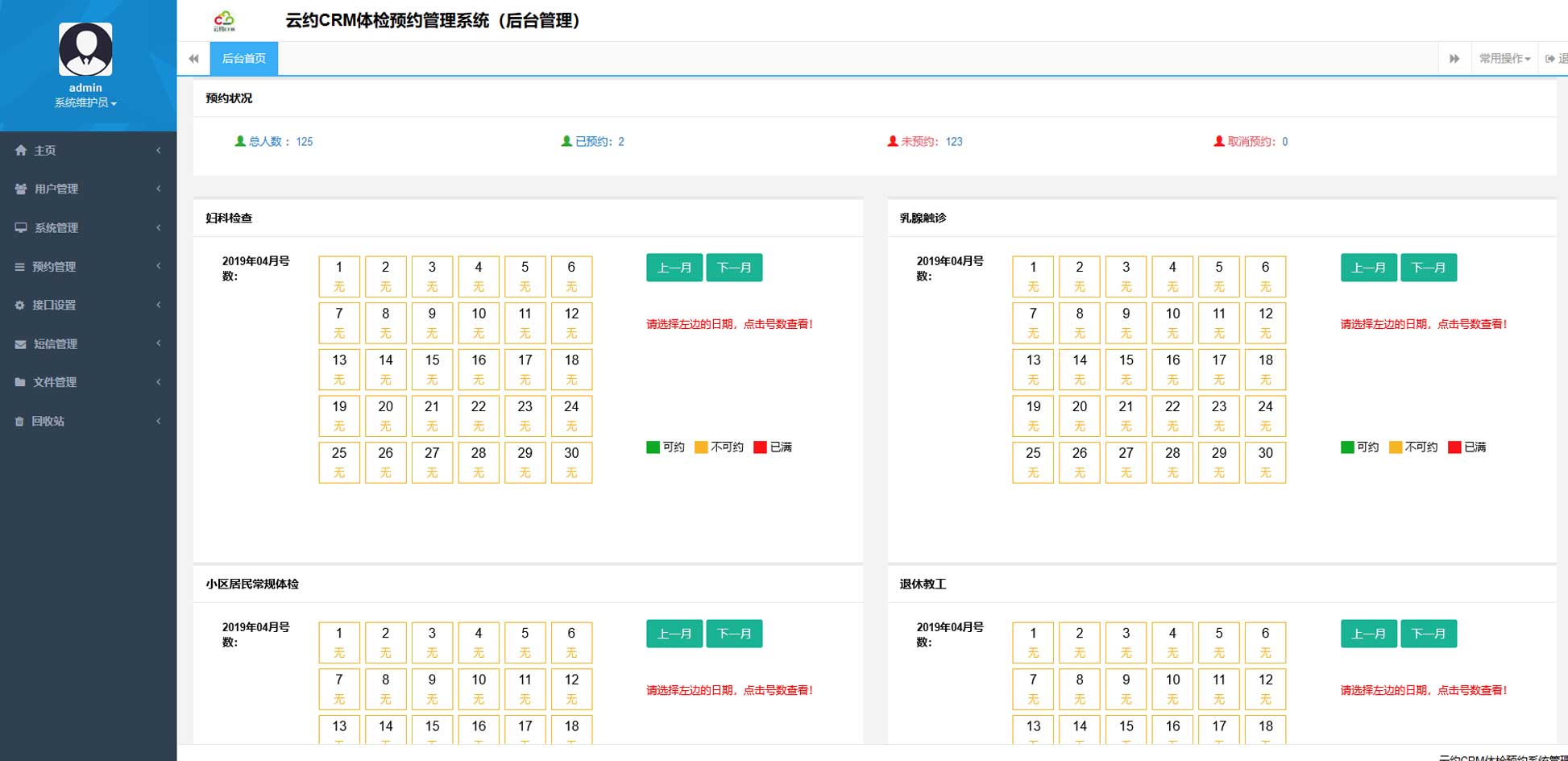

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

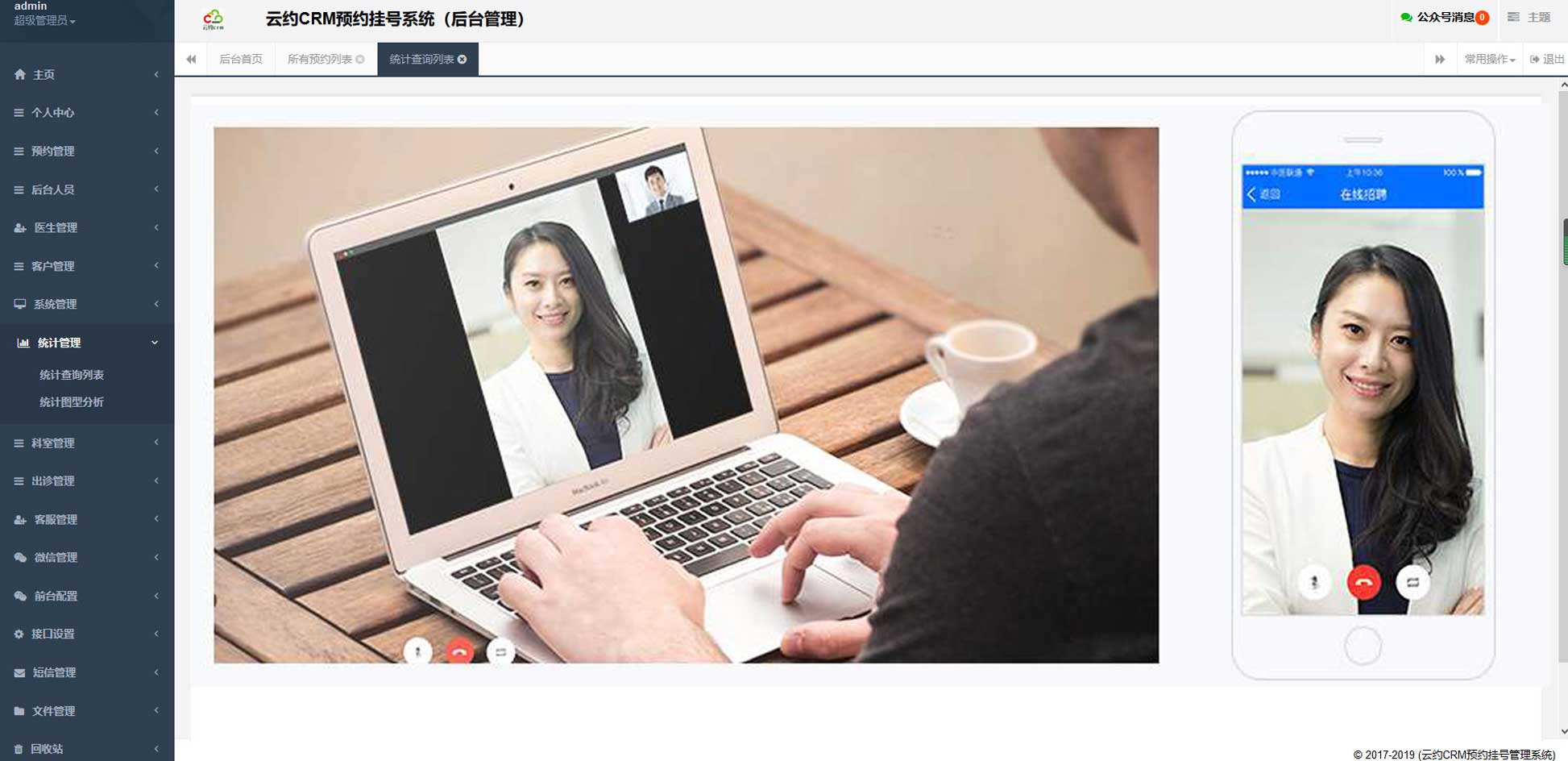

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com