一黑客盗过程推演 盗最常见的方法是通过木马就进行远程窃取这些木马首先通过窗口标题或程序进程,来判断系统中是否运行有程序如果当前系统存在或TM程序的话,木马利用键盘钩子来实现密码输入的截获当木马窃取账户信息后,就会发送到盗号者指定的电子信箱或者网站地址中,这样盗号者就能轻松地简述几种黑客远程盗号方法开发者社区;一般保存在各自的文件下,还有些是保存在Documents and Settings里的简述几种黑客远程盗号方法开发者社区你当前用户里的XXX里当然你别指望你能用记事本把它打开 看到里面的密码许多也是加密过 但是加密方法知道 也是能工具破解的盗号几种思路网络钓鱼 做个假网站,把你的帐号密码乖乖的输进去放木马做个假的登录框覆盖在真的。

盗号者通过网络远程获得帐号所有者的帐号与密码信息常见手段主要有以下几种1网站钓鱼利用帐号所有者占小便宜的心理,通过虚假中奖信息,诱骗其进入盗号者仿冒的“官方网站”领取奖励,这种网站与官方网站做得几乎一样,使上网者极易受骗网站上会要求帐号所有者输入帐号密码从而轻而易举地获得受害人;号密码已经被发至盗号者的邮箱简述几种黑客远程盗号方法开发者社区了这个现象在问道里不会出现因为两者的数据验证方式有所不同这里不谈这种方式一般需要盗号者有机会接触盗取对象的电脑对于网络游戏来说,一般情况下是不现实的,也没有太多的实用价值二,是远程机器种木马原理是和第一种方式一样的唯一的不同就是盗号者不需要接触盗取对象的电脑通过传输。

制造病毒编写者开发出木马程序贩卖将木马程序或盗取的个人信息进行贩卖传播通过各种手段将木马程序传播到目标用户的计算机中使用黑客利用木马程序进行攻击或盗取信息盗号盗取用户的账号和密码销赃将盗取的个人信息通过贩卖商进行销售,实现利益转化产业链特点分工明确黑客可以根据自己;对于苹果iCloud的安全性,我也不敢恭维,我建议苹果用户不要用iCloud来备份照片和使用iCloud邮箱,如果非要用的话,建议开启iCloud两步验证常见电脑黑客攻击类型与预防方法是什么?一起和佰佰安全网看看吧1手机连接陌生免费无线网络一些盗号者在公共场合放出免费的无线网络让大家用一般市民没有;还有一种做法,就是当用户打开登陆窗后,病毒以每秒几十万甚至几百万次的速度套取密码,直到成功之后,再把正确的帐号密码发给制作者新发现某实验室截获到一种名为Trojan的盗号木马,会盗取用户信息并发送给远程黑客同常见木马不同,该木马是一个DLL文件而DLL文件;黑客在入侵的同时掩盖自己的足迹,谨防别人发现自己的身份是非常重要的,因此,给被控制的肉鸡种上代理木马,让其变成攻击者发动攻击的跳板就是代理木马最重要的任务通过代理木马,攻击者可以在匿名的情况下使用Telnet,ICQ,IRC等程序,从而隐蔽自己的踪迹7FTP木马 这种木马可能是最简单和古老的木马了;哪一个是密码现在我就向楼主介绍一下我跟我一个朋友学来的方木马的方法,很简单的,你在输入账号资料的时候不要按照号码的正常顺序进行输入,你可以先输入中间几位数字,依次是后面的,在次是前面的,这样黑客就不容易判断你的号码,就可以有效的防止号码被盗。

2伪造登录窗口伪造登录窗口是非常间的一类木马程序,不需要很高的技术含量,当你输入号码密码的时候你的信息不知不觉进入盗号者的邮箱了,这类软件中比较著名的要属狐q 3邮箱的破译盗号者利用邮箱破译已经是很普遍的盗号方式了,你也会平时收到一些说你号码安全出现问题的邮件学习***的网站,说需要你;哪个傻瓜要是去了也是等着倒霉吧,不过这个方法玩玩还是可以想得东西还是不行,因为只有新手才会信你的话一般都是无聊的时候用这方法远程登陆别人的电脑删文件搞恶作剧以上这几种方法都是些苯方法,容易入手但是收获不大而且暴露自己,随着自己的黑客技术慢慢的精通,后来我采用了入侵手段;这里给大家推荐几个比较好的专门查杀木马的软件,首先就是,木马克星 杀木马工具,可以查杀8122种国际木马,1053种密码偷窃木马,保证查杀传奇密码偷窃木马,类寄生木马,冰河类文件关联木马,密码解霸,奇迹射手等游戏密码邮寄木马,内置木马防火墙,任何黑客程序试图发送密码邮件,都需要Iparmor 确认,不仅可以;其实喜欢盗号的所谓“黑客”们,也只是利用了一些现成的盗号工具,只要我们了解了号被盗的过程,就能作出相应防范,甚至由守转攻,给盗号者以致命一击一知己知彼,盗号技术不再神秘如今,还在持续更新的盗号软件已经所剩无几,其中最为著名,流传最广的则非“啊拉大盗”莫属,目前绝大多数的号被盗事件都是由;1有很多图片木马,EML和EXE木马,其中的图片木马其实很简单,就是把木马exe文件的文件头换成bmp文件的文件头,然后欺骗IE浏览器自动打开该文件,然后利用网页里的一段JAVAscript小程序调用DEBUG把临时文件里的bmp文件还原成木马exe文件并拷贝到启动项里接下来的事情很简单,下次启动电脑的时候就是噩梦的。

一般用盗号木马,钓鱼网站,信息嗅探,键盘记录,很多种的,下边自己看1尽量不去陌生的网吧和黑网吧减少被陌生网吧或者黑网吧的不良分子种植木马的机会,尽量选择比较大型管理严格的正规网吧2输入账号密码的时候,一定要看看周围是不是有人一直注视着你,过于简单的账号密码会让人只看手指的动作;5种常见的黑客攻击手段第一钓鱼邮件 这是我们比较常见的攻击方式,或许我们每个人的邮箱中都躺着几个钓鱼邮件,钓鱼邮件中存在恶意链接,常见的就是模仿正规网站,比如盗号,就是模仿登录的网站,一旦输入了账号密码,就会被盗取信息,如果是银行卡支付的界面就更危险了,一旦输入了取款密码,资金就。

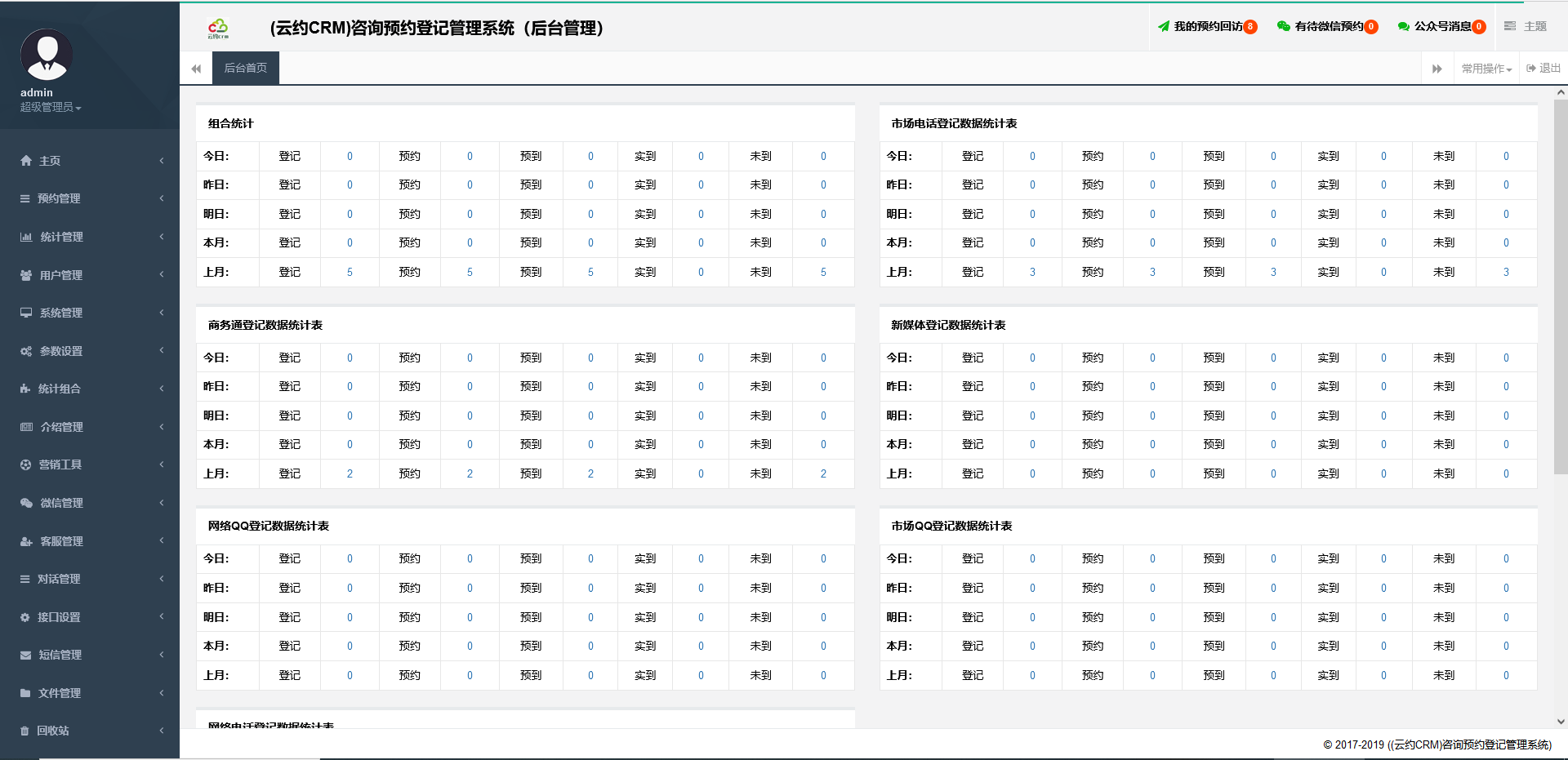

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

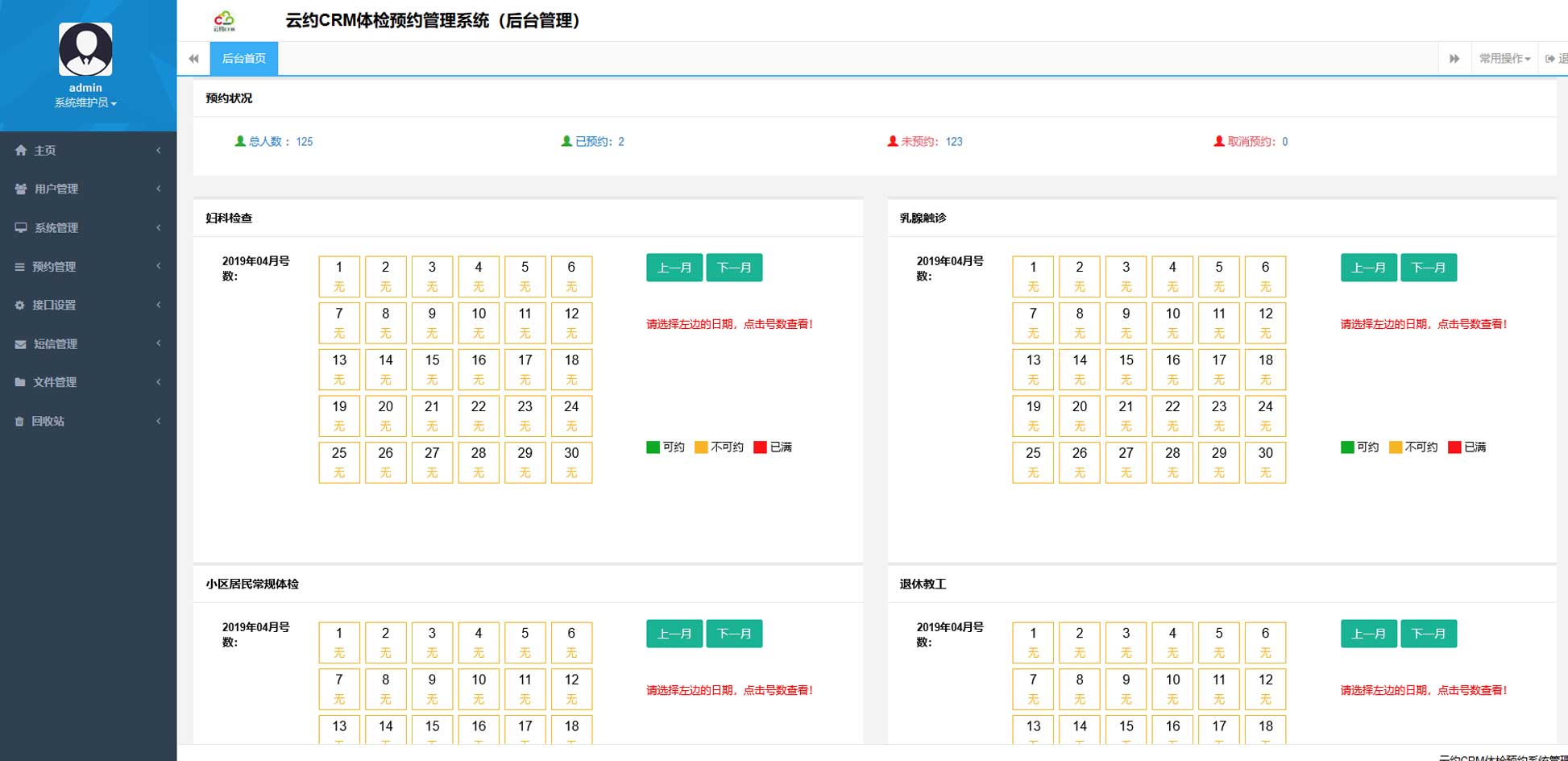

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

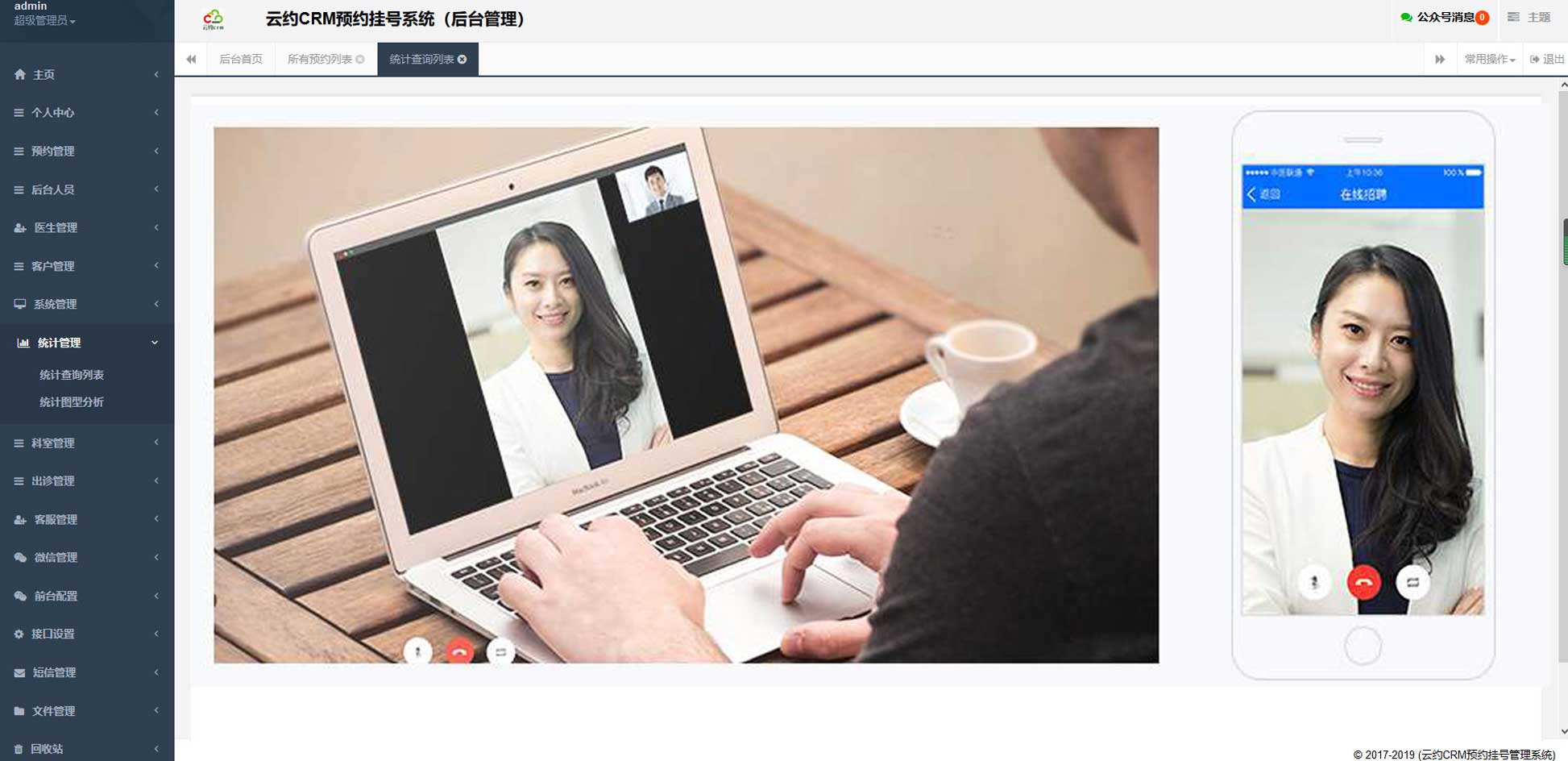

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

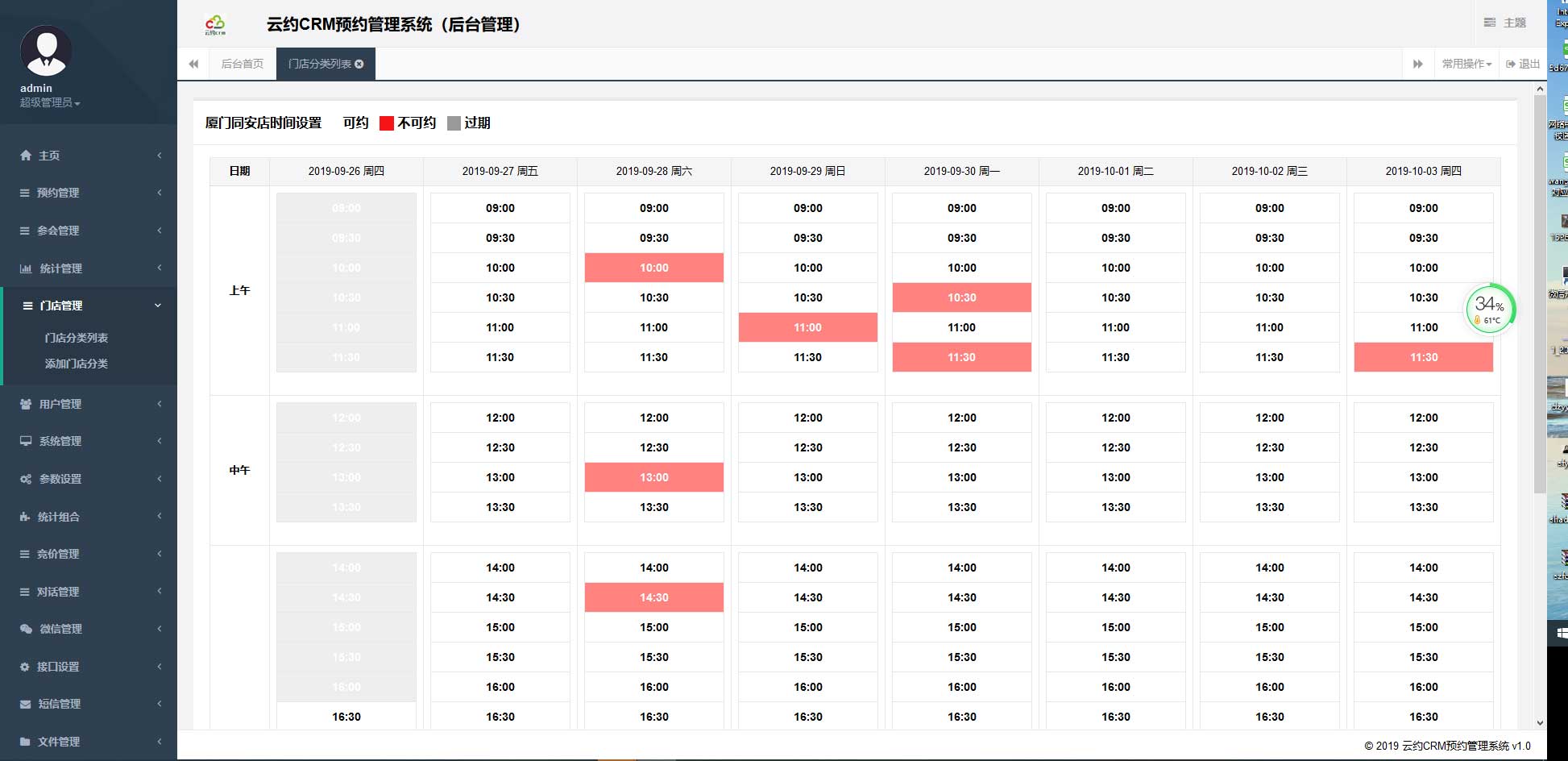

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com