SQL注入攻击的类型主要包括以下几种基于错误的注入攻击者通过构造恶意的SQL语句sql注入,故意触发应用程序返回错误信息这些错误信息中可能包含关于数据库结构和数据的敏感信息sql注入,从而帮助攻击者sql注入了解数据库的结构和数据分布基于联合查询的注入显式回显注入攻击者利用UNION关键字,将恶意的SQL代码与原始查询sql注入;SQL注入的类型按照不同方式可分为以下几类按注入点数据类型数字型注入注入点参数为数值,无需引号闭合,如 id=1 OR 1=1,可构造恒真条件获取所有数据字符型注入注入点参数为字符串,需用单引号双引号闭合,如 name=#39admin#39 OR #391#39=#391#39,需先闭合原引号再注入搜索型注入发生在搜索;SQL注入主要有数字型注入字符型注入联合查询注入报错注入盲注宽字节注入二次注入堆叠注入和搜索型注入等类型数字型注入参数为数值,无需引号闭合例如id=1 or 1=1能使条件恒真,从而获取所有数据字符型注入参数含单双引号,要先闭合引号像name=#39admin#39 or #391#39=#391#39这样。

Sql 注入宽字节注入+二次注入Sql注入漏洞原理由于开发者在编写操作数据库代码时,直接将外部可控参数拼接到sql语句中,没有经过任何过滤就直接放入到数据库引擎中执行,从而导致了Sql注入漏洞一宽字节注入 1 定义与原理宽字节注入是在进行php连接mysql时,当设置character_set_client=gbk时导致;SQL注入测试是一种安全测试方法,用于检测Web应用程序是否存在SQL注入漏洞以下是对SQL注入测试的详细解释一定义 SQL注入测试通过模拟攻击者的行为,将恶意的SQL命令插入到Web表单提交输入域名或页面请求的查询字符串中,以欺骗服务器执行这些恶意的SQL命令这种测试的目的是判断Web应用程序是否容易受到;SQL注入SQL注入是一种常见的Web安全漏洞,攻击者通过将恶意的SQL查询添加和修改等语句插入到应用的输入参数中,再利用SQL服务器解析执行这些恶意语句,从而成功获取未授权的数据或执行其他恶意操作它是黑客对数据库进行攻击的最常用手段之一SQL注入的危害非授权访问数据通过构造SQL语句获取未授权的数据数据篡改。

具体来说,SQL注入攻击的工作原理是这样的攻击者会在应用程序的输入框中输入恶意的SQL代码例如,在一个登录表单中,攻击者可能会输入如下内容“#39 OR #391#39=#391”如果应用程序没有对输入进行适当的验证,那么这个恶意代码会被发送到数据库,并执行相应的查询这可能会导致返回所有用户的信息,或者;什么是SQL注入攻击SQL注入攻击是注入攻击最常见的形式,当服务器使用请求参数构造SQL语句时,恶意的SQL被嵌入到SQL中交给数据库执行这种攻击需要攻击者对数据库结构有所了解才能进行以下是关于SQL注入攻击的详细解释攻击原理攻击者通过在输入字段中插入或“注入”恶意的SQL代码,试图干扰应用程序的;SQL注入是一种常见的网络安全漏洞攻击者通过在应用程序的输入字段中插入恶意的SQL代码,从而欺骗数据库执行非预期的命令这种攻击方式可以让攻击者绕过身份验证,访问或修改敏感数据,甚至完全控制数据库系统一SQL注入的原理 SQL注入的原理基于应用程序对用户输入数据的不当处理当Web应用程序将用户输入;SQL注入主要分为按数据类型注入手法划分以及其他常见类型按数据类型划分,有数字型注入字符型注入和搜索型注入数字型注入中参数为数值型,无需引号闭合,可直接拼接逻辑语句,如“id=1 OR 1=1”字符型注入的参数是字符串,需用单双引号闭合,例如“name=#39admin#39 OR #391#39=#391#39 ”。

SQL注入是一种攻击手法,指web应用程序对用户输入数据的合法性判断或过滤不严,导致攻击者可以在应用程序中定义的查询语句上添加额外的SQL语句,从而欺骗数据库服务器执行非授权的任意查询,获取敏感数据信息具体来说攻击原理攻击者通过在输入字段中插入或“注入”恶意的SQL代码,试图干扰应用程序的正常;SQL注入是一种通过操纵应用程序的SQL查询来非法访问修改或删除数据库数据的攻击方式SQL注入的主要方式有以下几种基于错误的注入攻击者通过输入特定的SQL语句片段,使数据库返回错误信息,从而暴露数据库的结构或数据这些信息可以帮助攻击者构造更有效的攻击联合查询注入利用SQL的UNION SELECT语句。

SQL注入类型按不同方式可分为以下几类按注入参数类型数字型注入参数为数值类型,无需引号闭合,如id=1 OR 1=1让WHERE条件恒真字符型注入参数是字符串,需单引号或双引号闭合,像name=#39admin#39 OR #391#39=#391#39,通过闭合引号注入恶意代码搜索型注入发生在搜索功能,参数含LIKE关键字,例如keyword=#39;SQL注入攻击是一种通过Web表单提交或输入域名等特殊渠道,将恶意的SQL代码嵌入到应用程序的输入字段中,由应用程序执行后可能导致数据库信息泄露或被恶意修改的安全漏洞攻击方式以下是关于SQL注入攻击的详细解释攻击过程当攻击者通过Web应用程序提供的输入字段输入恶意构造的SQL语句时,如果应用程序没有对;通常,SQL注入攻击的位置包括表单提交主要是POST请求,也包括GET请求URL参数提交主要是GET请求参数Cookie参数提交;SQL 注入 SQL 注入是一种网络安全攻击手段,它利用了 Web 应用程序与数据库交互过程中的漏洞,通过在输入字段中注入恶意的 SQL 语句,欺骗数据库执行非预期的指令,以达到获取敏感信息篡改数据或执行其他恶意操作的目的一SQL 注入的概念 SQL 注入是指攻击者通过在 Web 应用程序的输入字段如表单。

上一篇: 反垃圾邮件产品,反垃圾邮件产品有哪些

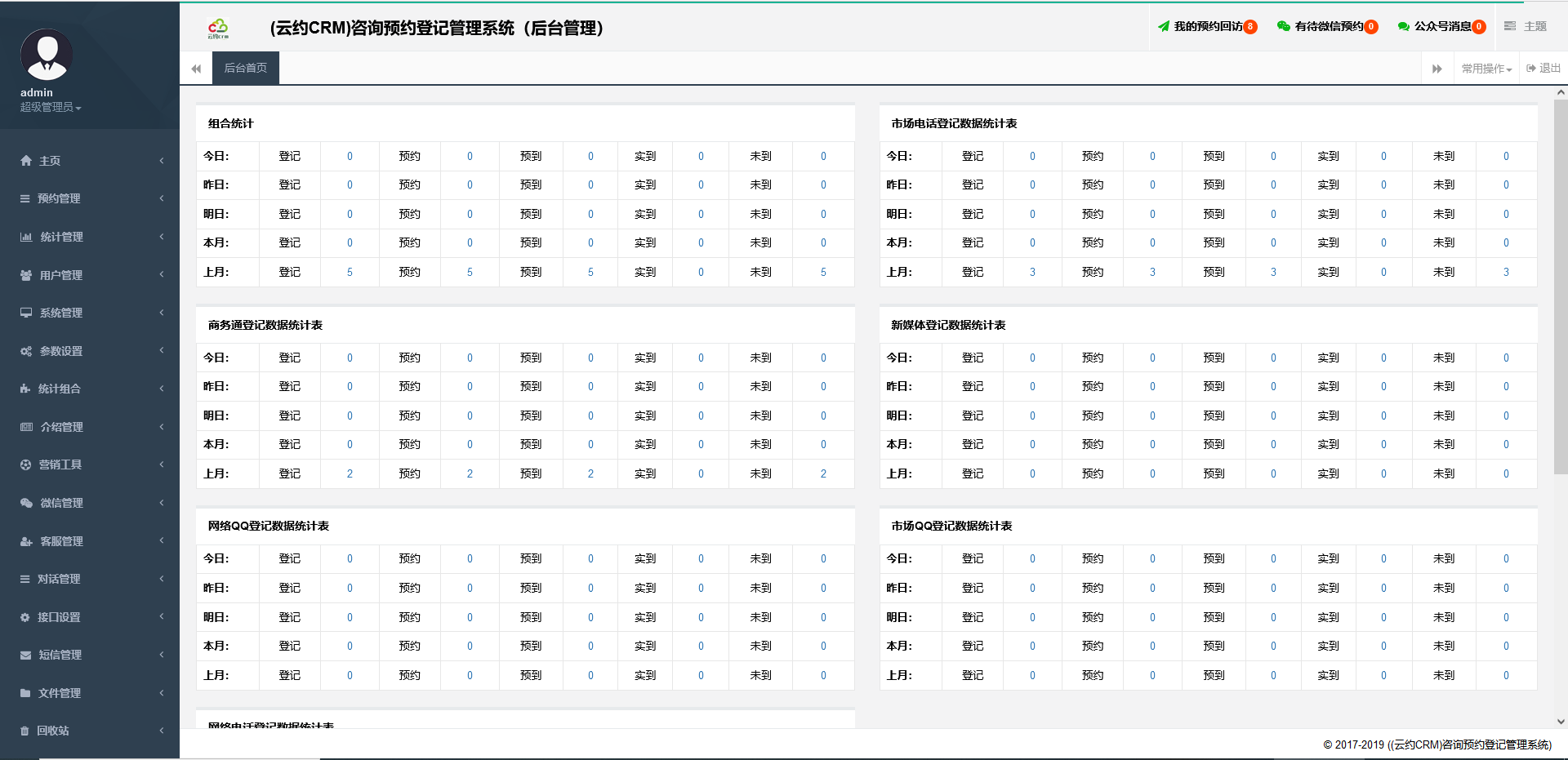

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

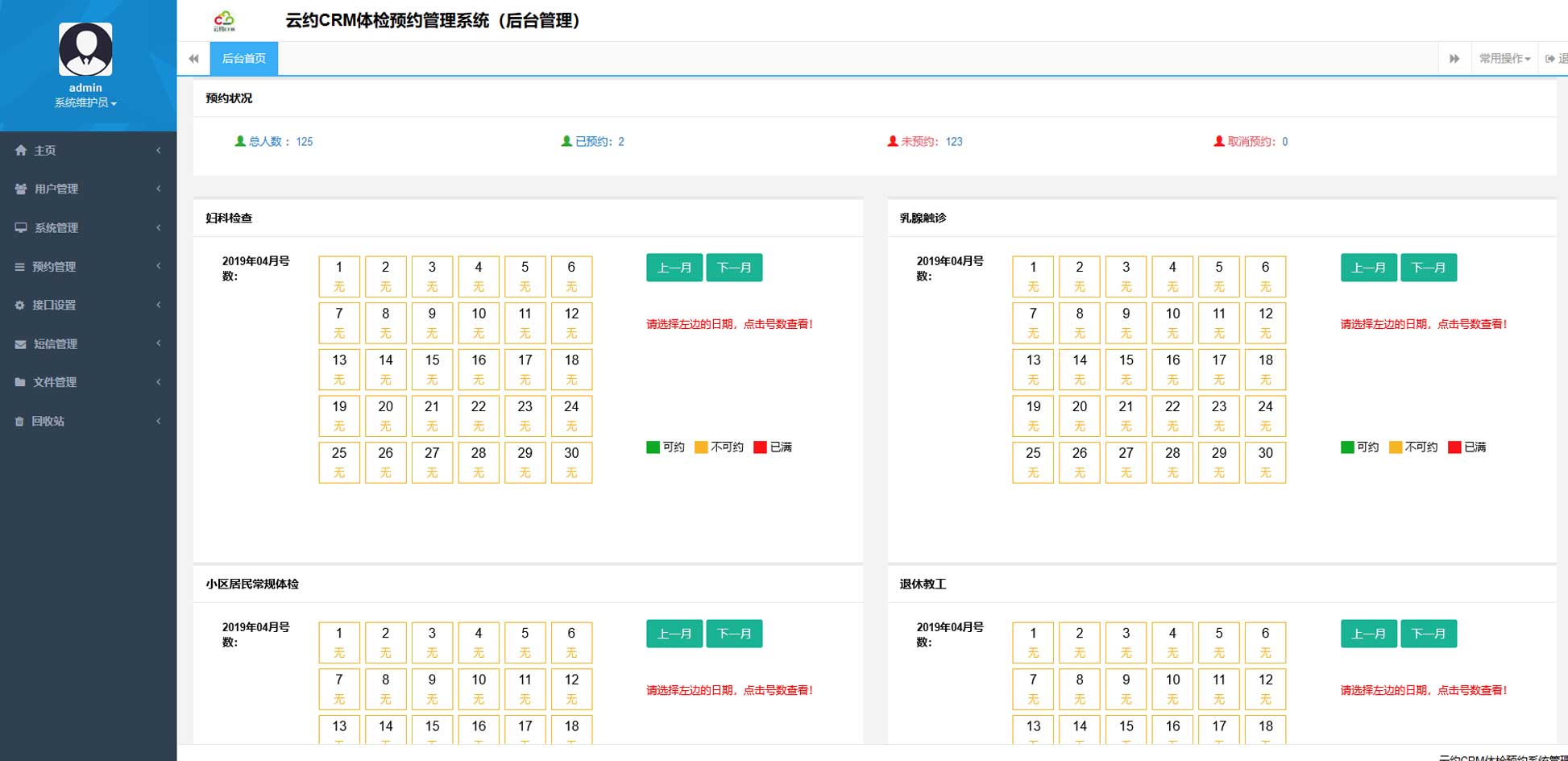

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

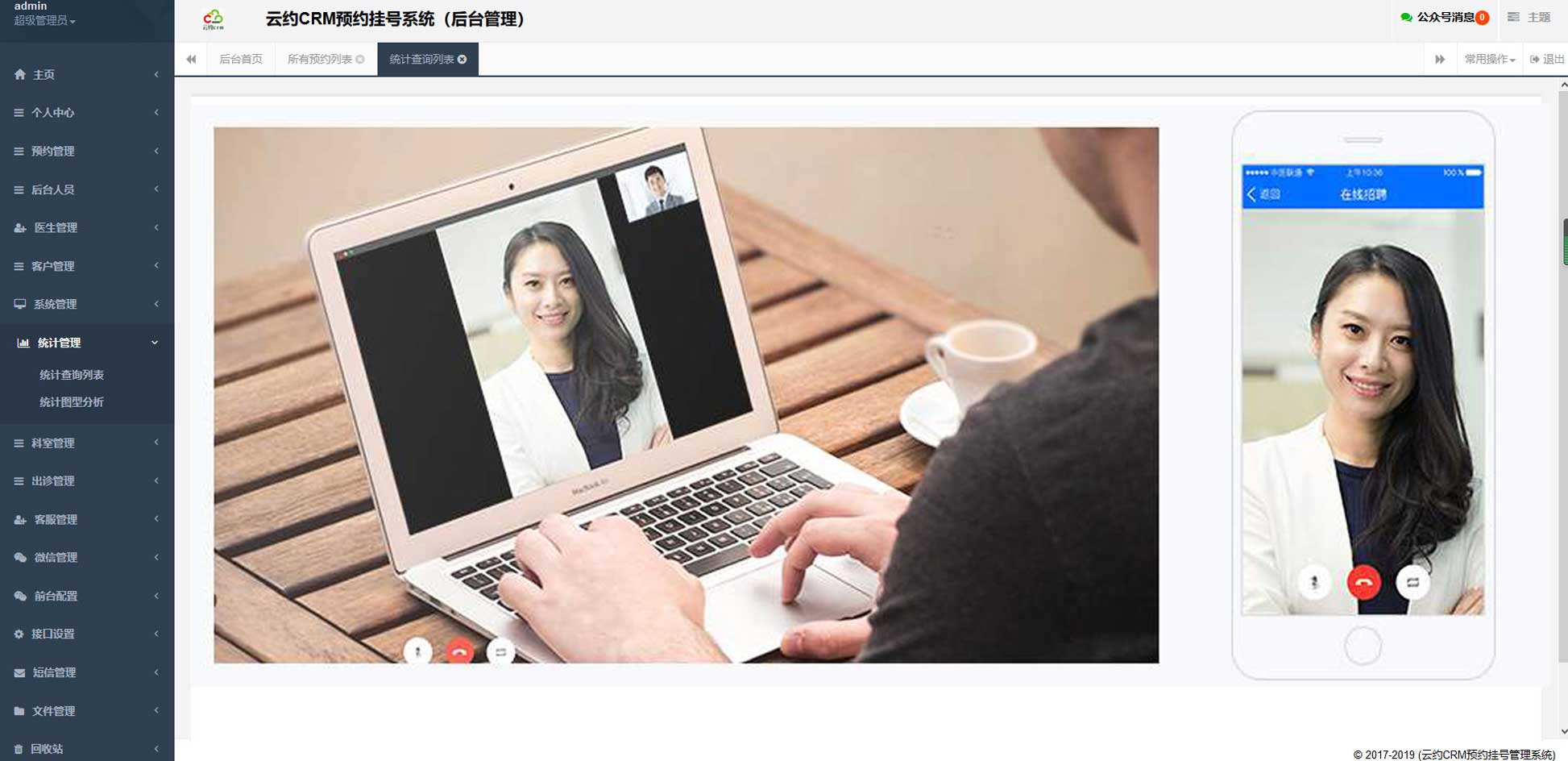

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

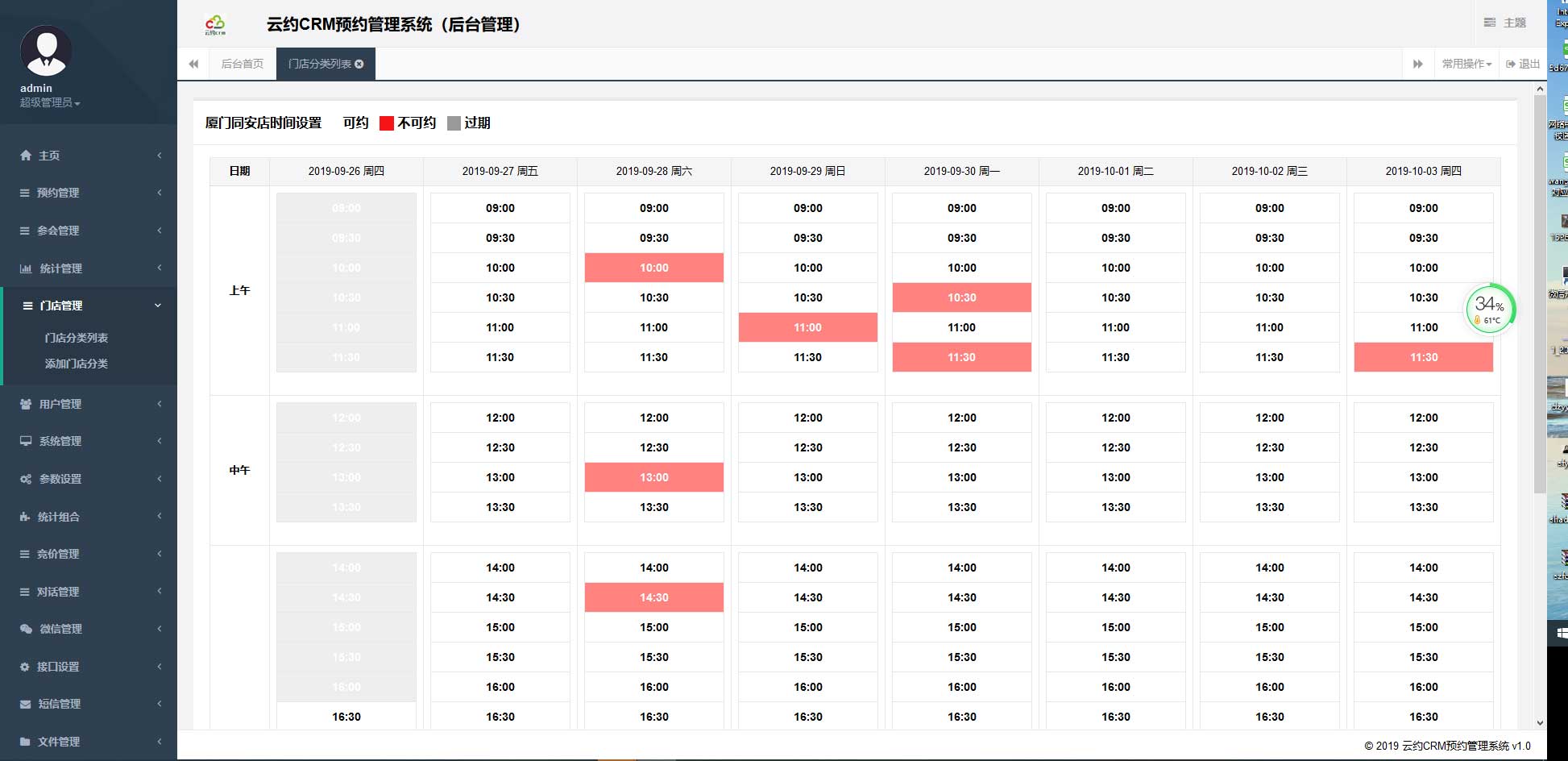

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com