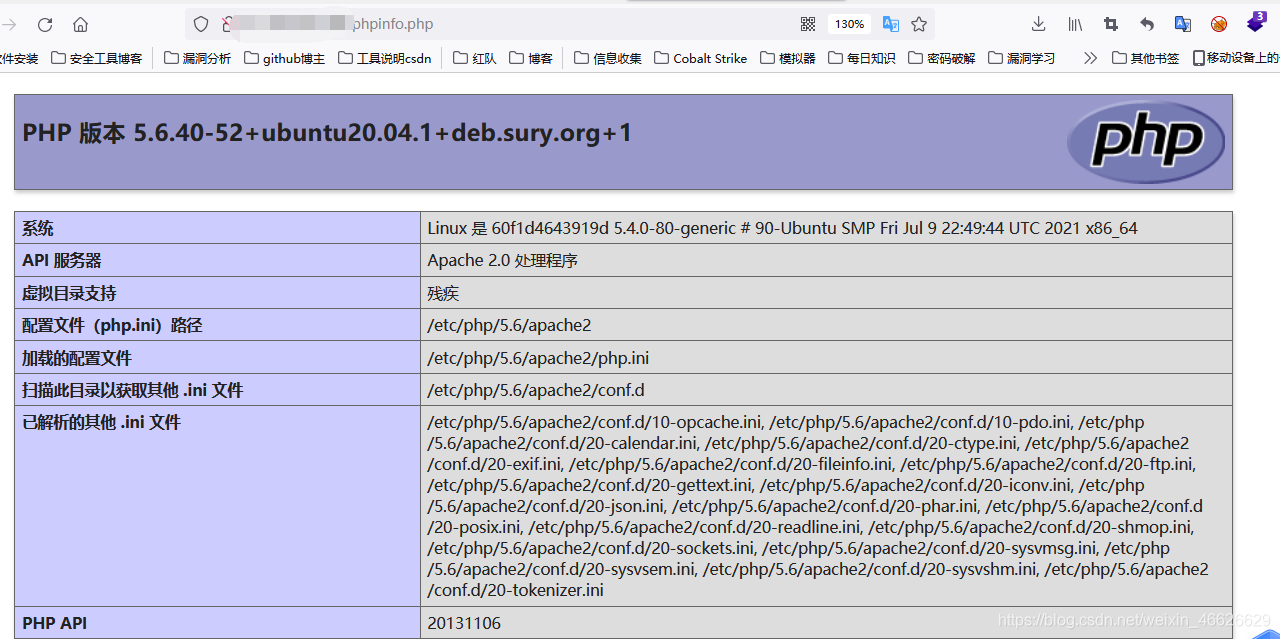

1、测试步骤1写一个文件,名字叫testphp,里面的代码如下lt?php echo phpinfo? 2将此文件上传到主机上,通过;第一个原因是由于系统所读取的phpini文件与phpinfo()开启了哪些模块_phpinfo()启用了哪些模块问题你当时修改的phpini文件不一致造成的1可以通过phpinfo的ConfigurationFilephpiniPath选项查看当前PHP服务器读取的是哪一个phpini2如果你要更改phpini的文件存取位置,可参考phpini的搜索顺序,如下所示aSAPI模块所指定的位置Apache2中的PHPIniDir指令,CGI;INFO_GENERAL 显示配置的命令行phpini文件的位置建立时间Web服务器系统信息等 INFO_CREDITS 显示PHP贡献者名单,可以通过调用phpcredits获取详细信息 INFO_CONFIGURATION 展示当前PHP指令的本地值和主值,可以使用ini_get获取详情 INFO_MODULES 显示已加载的模块以及相应的;PHP扩展extensions为PHP提供额外的功能,增强其处理特定任务的能力常见的扩展如mysqlgd2及xdebug等查看PHP扩展的方法包括使用phpinfo函数,输出大量关于PHP状态的信息,显示已启用的扩展使用get_loaded_extensions函数返回已加载的模块名通过extension_loaded检查特定扩展是否加载命令行模式;二查看PHP扩展的方法 phpinfo函数输出大量关于PHP状态的信息,包括已启用的扩展列表 get_loaded_extensions函数返回已加载的PHP扩展模块名 extension_loaded函数检查特定扩展是否已加载 命令行模式在命令行模式下,可以使用相关命令直接查看PHP安装的扩展三管理PHP扩展的步骤 确定扩展位置;在打开的页面上你会看到 PHP 配置的相关的信息,php 配置文件所在的位置,版本,php 启用的模块等等,仔细的看一下这个页面上的东西在上面,你应该可以找到 PHP 的配置文件所在的位置,也就是 phpini 这个文件的位置,你可以在打开的 phpinfophp 页面上搜索 phpini ,Loaded Configuration File。

2、Starting phpfpm PHP Warning Module #39curl#39 already loaded in Unknown on line 0这句话翻译过来就是在未知的地方加载phpinfo()开启了哪些模块_phpinfo()启用了哪些模块问题了curl模块 说白了就是你没有这么curl模块 然后输入phpinfo 看你的curl扩展是否启用,没有启用的话需要启用才可以使用curl功能启用方法找到正在使用的PHPINI文件 去掉;2打开“应用程序池”“高级设置”启用32位程序值改为“False”3这时候启动应用程序池,然后访问网站,发现网站提示“500内部服务器错误”4检查网站站点处理程序映射,是否有处理php文件的资源5如果无处理php文件的资源程序,那么就需要我们手动添加了,选择“添加模块映射?”6请求路径;Vscode配置PHP环境后续 在配置PHP开发环境过程中,若连接MySQL数据库时遇到问题,首先需检查代码是否存在书写错误若代码无误,可尝试利用phpinfo函数检查PHP环境配置情况执行此函数,观察返回信息,判断是否已正确启用相关模块若发现仅有一条记录,显示模块已开启,可进行下一步操作利用快捷键CTRL+F;为了防止此类攻击,开发者应确保在输出数据时正确指定字符集,使用HTML实体编码来转义特殊字符,并限制输入数据的格式同时,对于phpinfo,建议仅在开发和调试阶段启用,而在生产环境中关闭,以避免潜在的安全风险总之,了解和防范XSS攻击是确保Web应用安全的重要环节通过加强输入验证输出过滤以及合理配置浏览器设置,可以有效减少此类攻击的风险。

3、也算是ssrf一部分吧,或者说主要靠ssrf利用起来,如果支持gopher,ssrf便没有压力咯 五fastcgi 查看是否开启fastcgi和fastcgi的版本,可能导致解析漏洞远程命令执行任意文件读取等问题 六泄漏缓存文件地址_FILES“file1”向phpinfo post一个shell可以在_FILES“file1”中看到上传的临时;利用phpinfo函数,验证OPcache是否已正确启用并配置此模块在高访问量网站中表现尤为出色对于OPcache的配置与使用,关键在于理解其原理与配置方法PHP8与OPcache紧密结合,实际应用中几乎100%会开启此模块PHP开发者应持续优化,追求更高的执行速度与更低的内存消耗考虑OPcache的极端使用,即不更新缓存;phpinfo功能描述输出 PHP 环境信息以及相关的模块WEB 环境等信息危险等级中 passthru功能描述允许执行一个外部程序并回显输出,类似于 exec危险等级高 exec功能描述允许执行一个外部程序如 UNIX Shell 或 CMD 命令等危险等级高 system功能描述允许执行一个外部。

4、2 我们可以直接在Linux命令行使用phpinfo这个十分有价值的调试工具而不需要从文件来调用,只需执行以下命令php r #39phpinfo#39PHP调试工具 这里,‘r‘ 选项会让PHP代码在Linux终端中不带和标记直接执行3 以交互模式运行PHP并做一些数学运算这里,‘a‘ 选项用于以交互模式运行PHPphp;另外,通过phpinfo可以发现服务器上安装的特定程序,如RedisMemcacheMySQLSMTPcURL等如果服务器配置了这些程序,尤其是在存在SSRF漏洞的情况下,它们可能被用于获取shell例如,在Discuz中就曾利用Redis或Memcache的SSRF漏洞成功获取shell有时,通过phpinfo还能泄露服务器的真实IP地址,即SERVER;可以看到浏览器页面上返回的php版本信息,跟预定义常量PHP_VERSION显示效果一样4方法四1使用phpinfo函数查询,新建一个php文件,在文件中输入lt?php echo phpinfo?即可2在浏览器中访问,可以看到不仅可以看到PHP的版本信息,还能看到其它很多关于PHP的信息;如果上述方法仍未解决问题,可以尝试在phpinfo输出中查看实际使用的phpini文件路径在phpinfo页面中搜索quotLoaded Configuration Filequot,应能看到实际加载的phpini文件路径如果路径与您修改并重启的phpini文件路径不符,检查系统中的其他可能影响文件加载的配置项,例如环境变量如$PHP_INI_DIR或。

上一篇: launcher.exe是病毒吗,launcherexe是什么文件

下一篇: 关于lsp修复_lsp修复的方法的信息

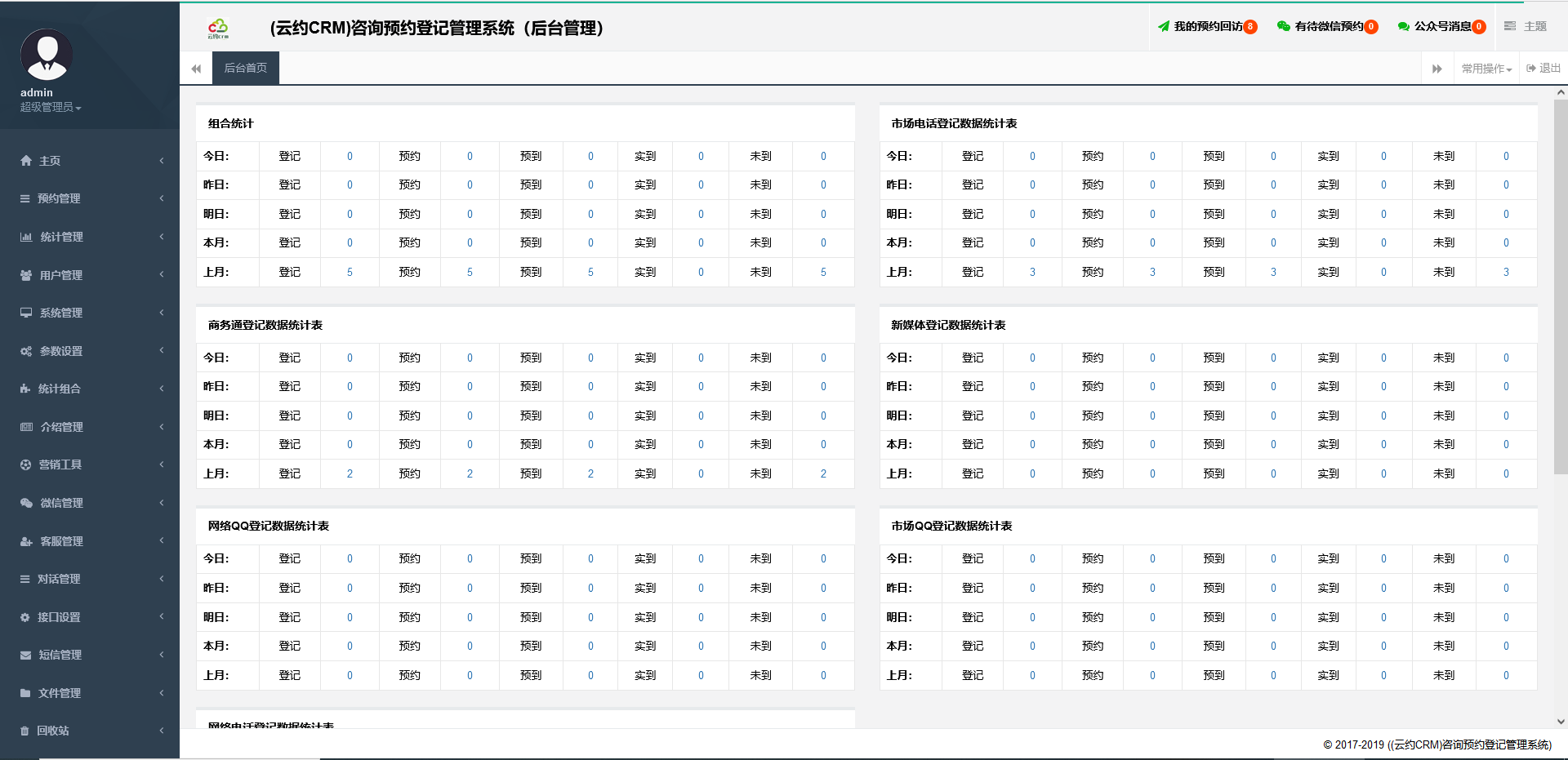

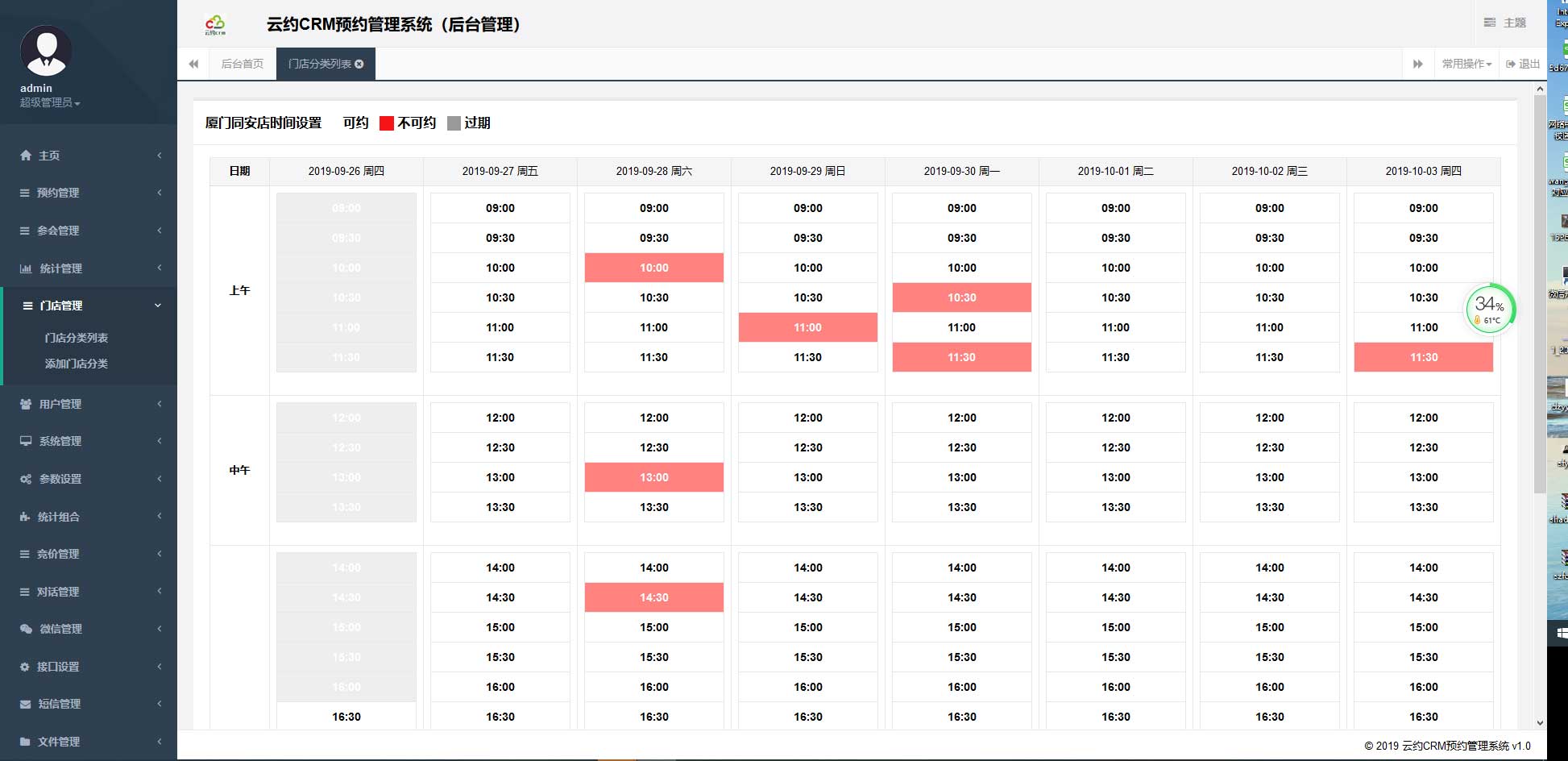

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

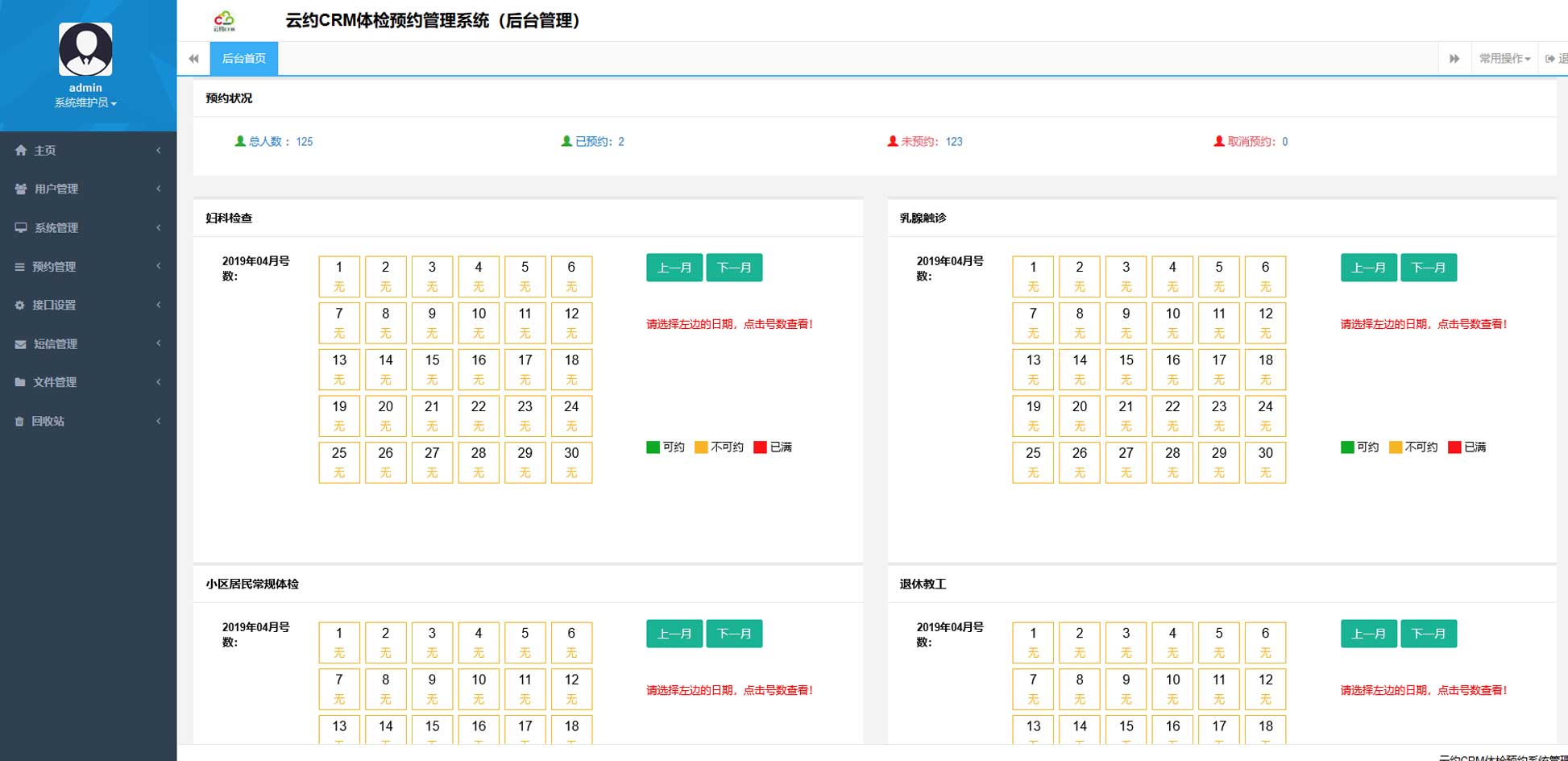

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

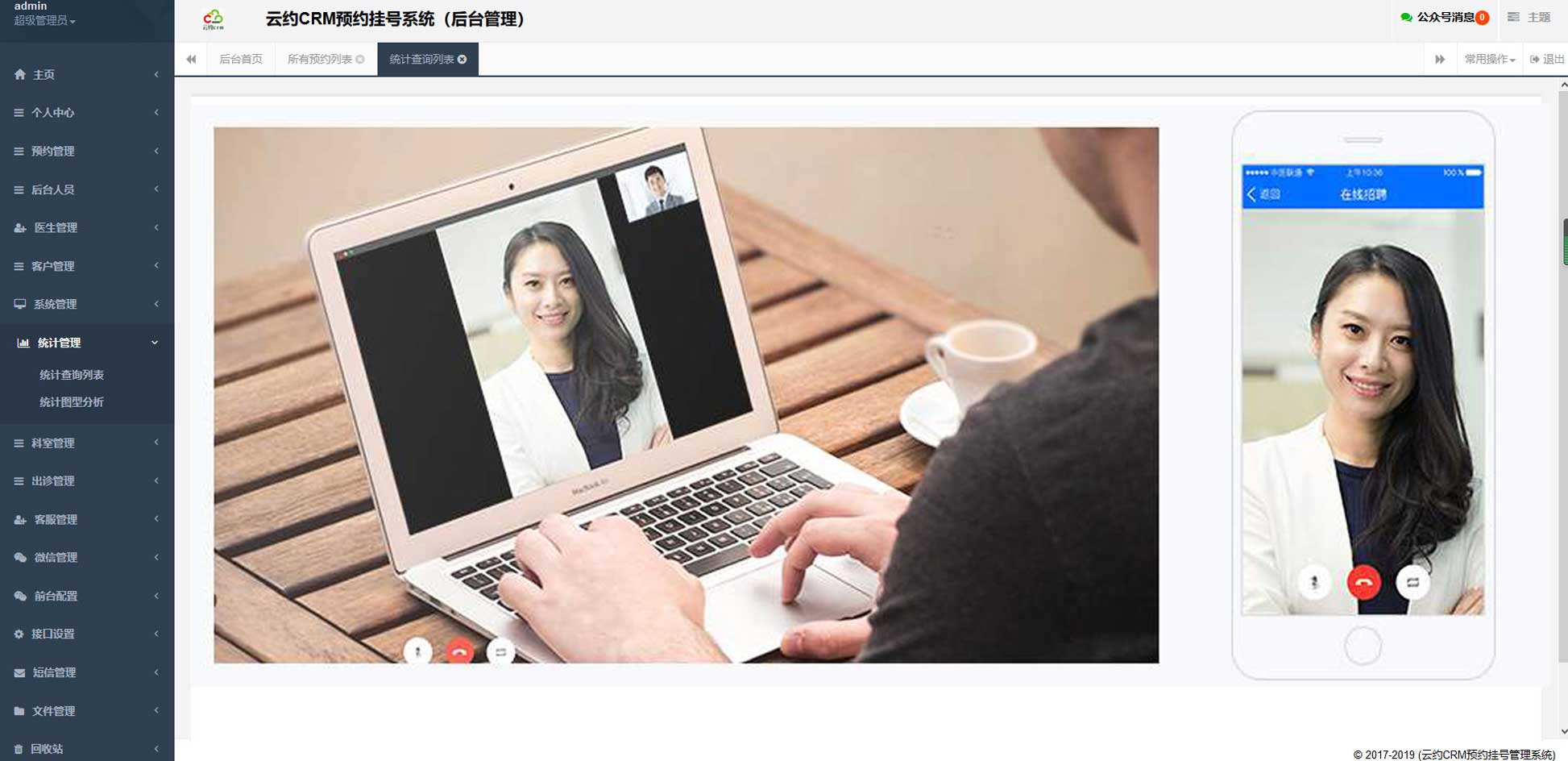

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com