1、中间人攻击是一种会话劫持网络攻击什么是中间人攻击,黑客在未知情况下拦截数字对话什么是中间人攻击,可能窃听信息或冒充什么是中间人攻击他人进行通信以下是关于中间人攻击的详细解释核心特点中间人攻击的核心在于第三方截获并介入原本在两个或多个用户用户与计算机系统或两个计算机系统间进行的对话攻击方式窃听对话黑客可能仅窃听对话以获取信息。

2、中间人攻击通常缩写为MitM或MiM是一种会话劫持网络攻击 黑客拦截以数字方式共享的信息,通常是作为窃听者或冒充他人这种类型的攻击极其危险,因为它可能导致多种风险,例如信息被盗或虚假通信,这些通常很难被发现,因为这种情况对合法用户来说似乎完全正常 什么是中间人攻击? 当第三方在合法参与者不知道该拦截的情。

3、中间人攻击,简称为 MitM 或 MiM,是一种会话劫持网络攻击,黑客在未知情况下拦截数字对话,可能窃听信息或冒充他人进行通信这类攻击极具威胁,可能导致信息被盗虚假通信等,通常难以被合法用户察觉,直到损害发生中间人攻击的核心是第三方截获对话,对话可能在两个或多个用户用户与计算机系统或两个。

4、中间人攻击MITM是一种网络攻击,攻击者通过在通信双方之间插入自己,窃取篡改或重放数据这种攻击方式可以分为离线和在线两种离线中间人攻击相对简单,攻击者可以截取信息,重新打包并发送给收件人,同时,当对方回复时,攻击者再次截取和阅读信息这种攻击往往不易被察觉在线中间人攻击则常见于公共。

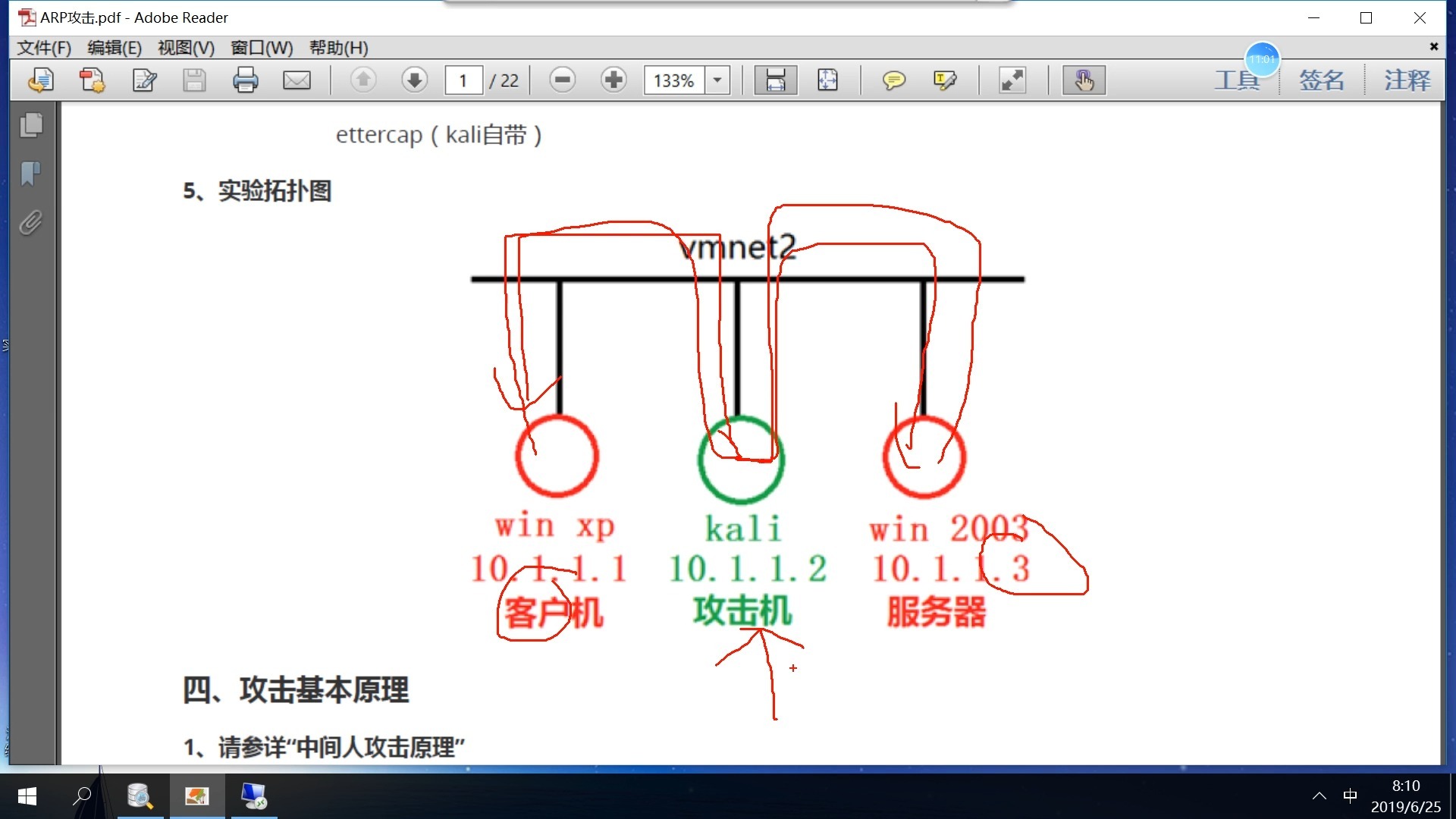

5、中间人攻击是攻击者在目标用户与服务器之间插入自己,以窃取篡改或重放通信内容的一种攻击方式这类攻击的实现方式多种多样,不限于ARP欺骗,还有其他方式ARP欺骗是其中一种实现中间人攻击的具体手段它通过伪造网络设备的ARP响应,欺骗网络设备将攻击者设定为该设备的网关,从而使攻击者能够截获修改。

6、中间人攻击是一种网络攻击,旨在未经授权拦截两个设备之间的通信攻击者通过篡改路由表,成为这两台设备之间唯一的通信路径,从而能监听流量并获取敏感信息,或冒充设备身份要在同一网络内执行此类攻击相对容易,但通过劫持互联网提供商的路由器进行攻击则复杂得多尽管中间人攻击看似复杂,但理解其基本。

7、2中间人攻击中间人攻击是指攻击者在两个通信实体之间插入自己,篡改他们之间的通信内容这类攻击包括ARP欺骗DNS欺骗等,攻击者通过监听和分析通信数据包,获取受害者的敏感信息中间人攻击在网络攻击中非常常见,技术难度适中3缺陷式攻击缺陷式攻击是利用软件或系统中的漏洞进行攻击例如。

8、中间人攻击,英文全称ManintheMiddleAttack,简称MITM攻击,是一种间接的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间,这台计算机就称为中间人中间人攻击是一种由来已久的网络入侵手段,并且当今仍然有着广泛的发展空间,比如SMB。

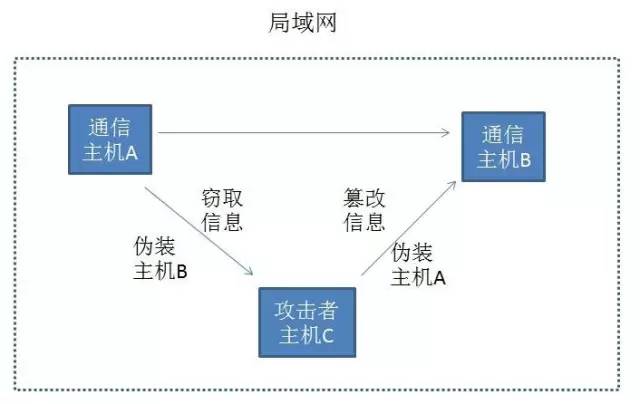

9、重放攻击与中间人攻击是两种常见的网络攻击方式重放攻击中,攻击者截取合法通信后重新发送,欺骗接收者比方说,A给B发送请求后,攻击者复制并再次发送给B,诱使B重复执行同一操作相反,中间人攻击中,攻击者截取通信并修改内容,然后转送给接收者例如,A给B发送请求时,攻击者修改消息内容,让B向。

10、中间人攻击ManintheMiddleAttack,简称“MITM攻击”是一种“间接”的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间,这台计算机就称为“中间人”攻防为一家,有攻就有防,只要措施正确,MITM攻击是可以预防的 中间人攻击 对。

11、中间人攻击ManintheMiddle Attack, 或MITM作为一种经典的网络入侵手法,至今仍活跃在网络安全领域,如SMB会话劫持和DNS欺骗等,就是其常见形式其基本原理是攻击者通过拦截并篡改网络通信数据,同时保持通信双方的无知受害者在不知情的情况下,与看似可信的对方进行信息交换,但实际上数据可能已。

12、在密码学和计算机安全领域中,中间人攻击Maninthemiddle attack ,缩写MITM是指攻击者与通讯的两端分别创建独立的联系,并交换其所收到的数据,使通讯的两端认为他们正在通过一个私密的连接与对方直接对话,但事实上整个会话都被攻击者完全控制在中间人攻击中,攻击者可以拦截通讯双方的通话并插入新的内容在。

13、arp中间人攻击如何解释ARP欺骗是一种中间人攻击,正如字面意思一样,中间人攻击就是攻击者扮演中间人并且实施攻击在同一局域网,主机A和B通过网关G相互通信,就好比A和B两个人写信,由邮递员G送信,C永远都不会知道A和B之间说了些什么话但是并不是想象中的那么安全在ARP缓存表机制存在一个。

14、中间人攻击英文名叫ManintheMiddleAttack,简称MITM攻击指攻击者与通讯的两端分别创建独立的联系,并交换其所收到的数据,使通讯的两端认为他们正在通过一个私密的连接与对方直接对话,但事实上整个会话都被攻击者完全控制如何防范中间人攻击 1使用的网站。

15、网络上常常有对RSADH算法,以及中间人攻击的讨论 一种说法是“RSA密钥协商交换不会受到中间人攻击”,听起来似乎RSA比DH做密钥协商更优 这种说法有些不负责任下面把这个问题中涉及到的概念都解释一下,再来看这个问题中间人攻击,可以这样解释攻击者一定程度上控制了网络,成为网络。

16、十大最常见的网络攻击类型包括恶意软件黑客在用户不知情的情况下窃取数据的手段,包括病毒蠕虫特洛伊木马和混合恶意软件等中间人攻击黑客在通信双方之间窃听信息,企业需通过加密接入点来防御SQL注入攻击者利用结构化查询语言获取敏感信息,通过阻止列表和许可列表技术可以减少风险零日漏洞利用。

17、偷换码是一种黑客攻击技术,也被称为“中间人攻击”或“中间人截获”以下是关于偷换码的详细解释1 实质与过程 偷换码的实质是攻击者截获通信双方之间的数据流,并通过修改这些数据来欺骗双方 在攻击过程中,攻击者会截取通信的数据包,并伪装成发送者向接收者发送篡改后的信息2 目的。

18、社会工程学是一种利用人类心理和信任进行攻击的技术以下是其常见的攻击方式1 人性弱点攻击这种攻击利用人们的贪心好奇心或信任心理钓鱼攻击和假冒官方信息是典型例子这类攻击往往不需要高级技术,而是利用人性的弱点著名的黑客凯文·米特尼克就以此类攻击著称2 中间人攻击这种攻击方式涉及。

上一篇: winxpsp2,winxpsp2 内存

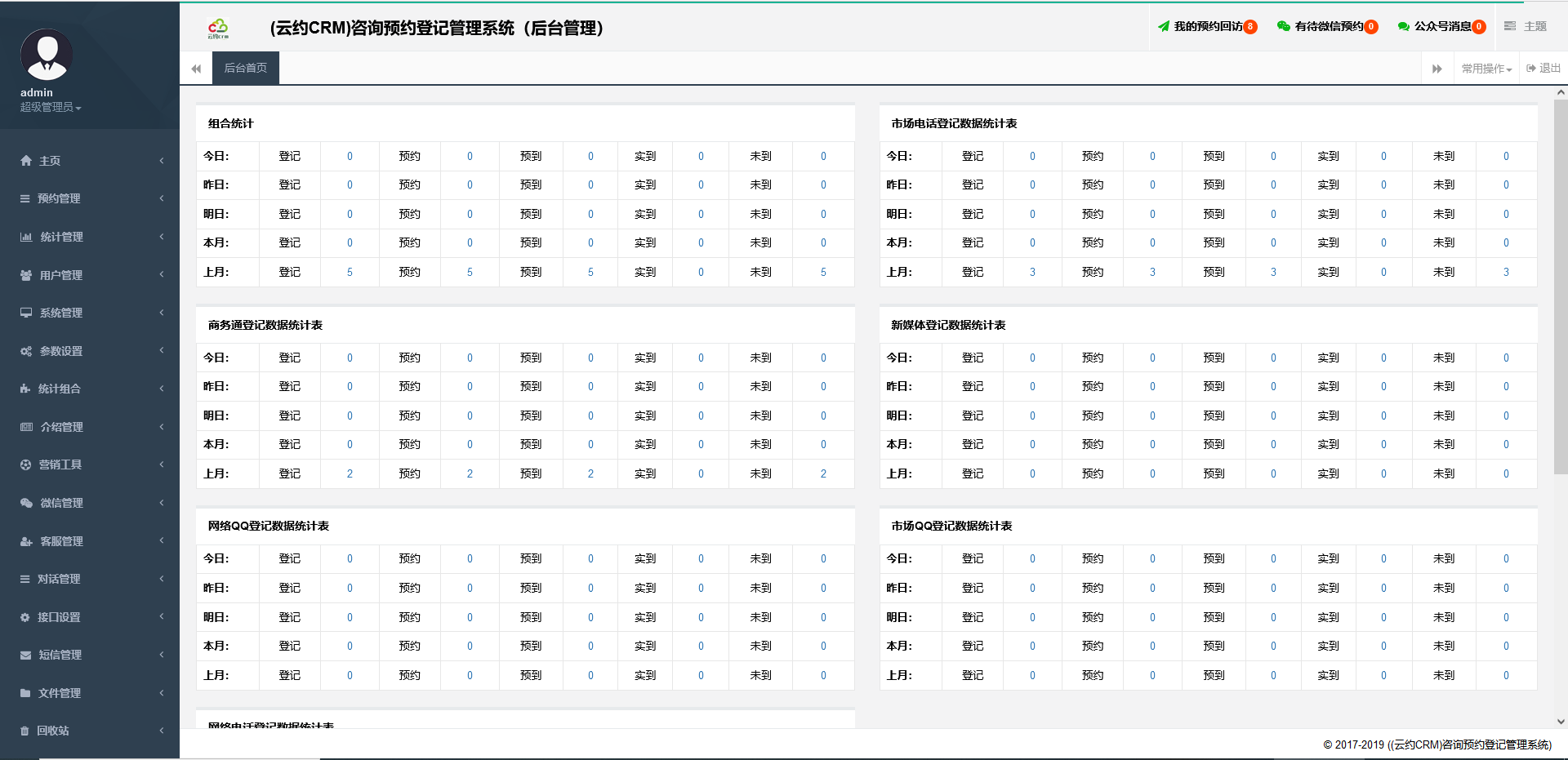

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

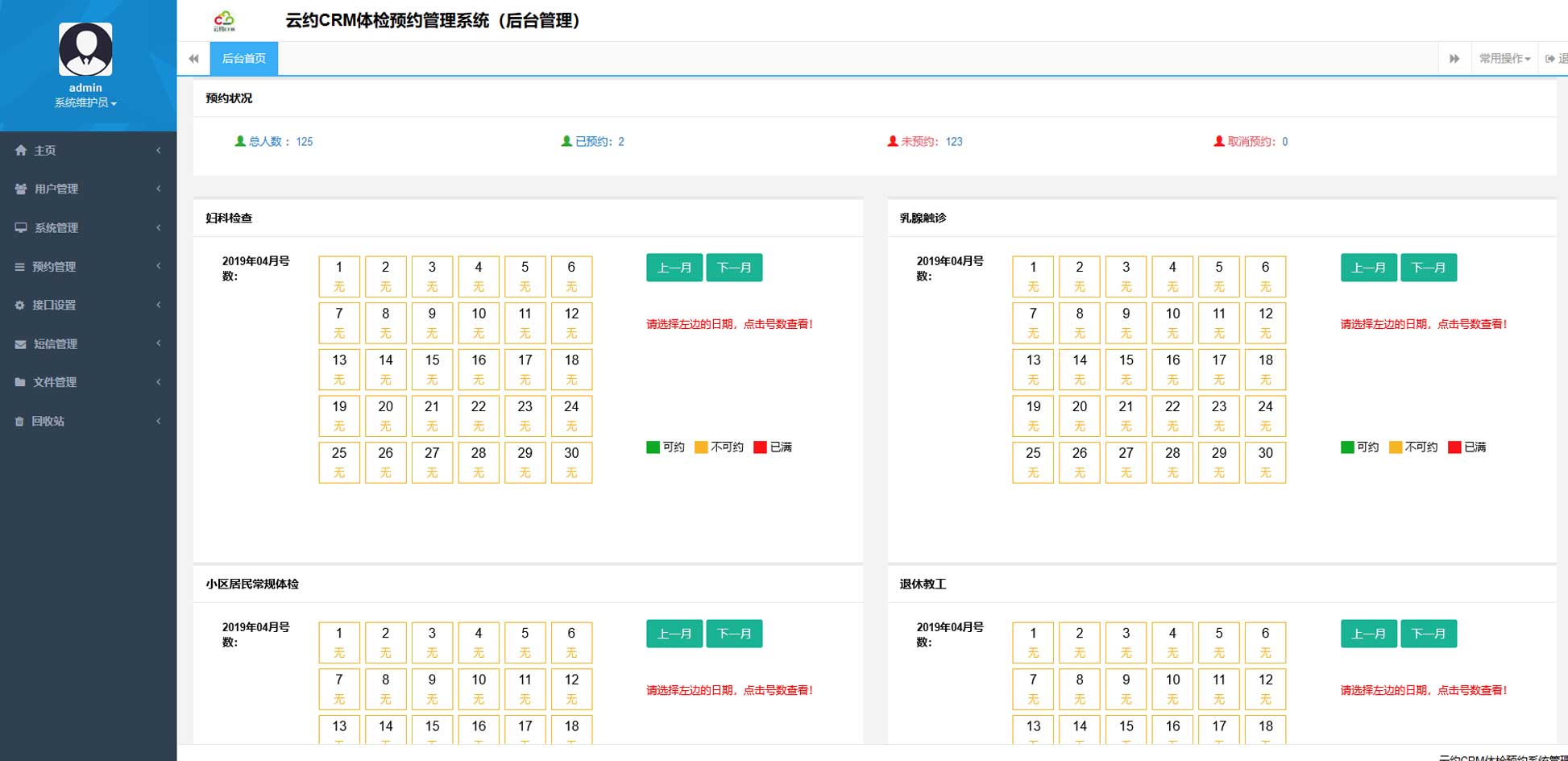

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

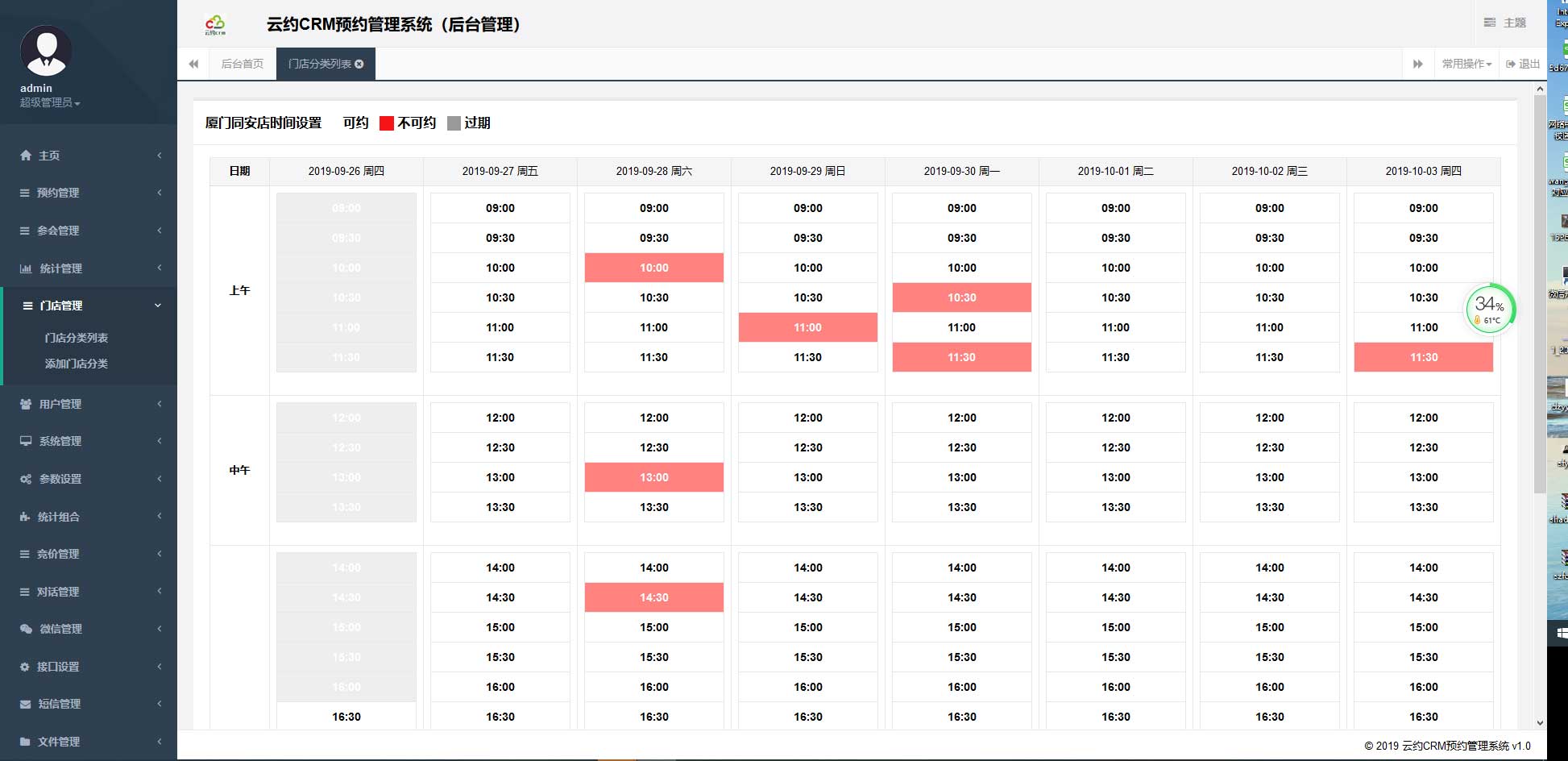

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com