UDP洪水攻击是DDoS洪水攻击的一种洪水攻击器,DDoS洪水还包括用其他类型报文的攻击洪水攻击器,例如TCP Flood包括Syn floodACK Flood等ICMP FloodIGMP FloodARP欺骗一般不会用来做DDoS攻击,因为ARP主要是一个二层的协议,一旦出现跨路由器跳IP转发,ARP报文就不能转发了因此如果有ARP Flood,业内一般也不会作为洪水攻击器;洪水攻击器我们这里只是说创建一个linux防火墙,他可以为整个网络和所有的网 络操作系统提供SYN COOKIE保护你可以用这个防火墙来阻断半开放式tcp连接,所以这个受保护的系统不会进入半开放状态TCP_SYN_RECV当 连接完全建立的时候,客户机到服务器的连接要通过防火墙来中转完成 二什么是SYN洪水攻击来自CERT。

关于SYN攻击防范技术,人们研究得比较早归纳起来,主要有两大类,一类是通过防火墙路由器等过滤网关防护,另一类是通过加固TCPIP协议栈防范但必须清楚的是,SYN攻击100%能用防火墙完全阻止,不会设置防火墙者例外 SYN Flood利用TCP协议缺陷,发送了大量伪造的TCP连接请求,使得被攻击方资源耗尽,无法;1 打开注册表编辑器,定位到键值HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters2 在该位置新建一个DWORD值,命名为SynAttackProtect3 修改SynAttackProtect键值的属性,设置其值为24 添加以下注册表键值,进一步防范SYN洪水攻击EnablePMTUDiscovery REG_DWORD 0NoName。

洪水软件,一种简化版的网络攻击工具,通常由网络安全爱好者程序化,常被误认为是伪黑客的武器这类软件被设计成易于操作,能够自动进行大量无用的网络请求,导致目标服务器或系统资源过度消耗,直至无法正常运行其用途广泛,除了造成服务器的流量拥堵,使其崩溃外,洪水软件还能用于邮件炸弹或聊天式炸弹。

深入解析SYN泛洪攻击的原理与防御策略 在网络安全领域,SYN泛洪攻击也称半开放攻击是一种狡猾的拒绝服务DDoS手段,其核心在于耗尽服务器资源,使合法流量无法顺利通过这种攻击利用TCP连接建立过程中的微妙机制,制造混乱让洪水攻击器我们一起探索其运作机制,以及如何有效应对SYN洪水攻击的运作 当攻击者。

SYN洪水攻击是一种网络攻击手段,它利用TCP连接的三次握手过程中的漏洞在正常的TCP连接建立过程中,客户端C向服务器S发送一个SYN请求,服务器响应一个SYNACK确认包,然后客户端发送一个ACK确认包以完成连接然而,在SYN洪水攻击中,攻击者连续发送大量的SYN请求,但不回应服务器的SYNACK包。

通过在大流量网站的网页里注入病毒木马,木马可以通过windows平台的漏洞感染浏览网站的人,一旦中了木马,这台计算机就会被后台操作的人控制,这台计算机也就成了所谓的肉鸡,每天都有人专门收集肉鸡然后以几毛到几块的一只的价格出售,因为利益需要攻击的人就会购买,然后遥控这些肉鸡攻击服务器被DDoS攻击。

UDP FloodUDP洪水攻击的主要用途如下拒绝服务攻击DoS瘫痪服务器通过发送大量无用的UDP数据包,占用目标服务器的带宽和处理能力,使其无法响应合法用户的请求,从而造成服务器瘫痪经济损失与信誉损失DoS攻击会给目标带来直接的经济损失,同时损害其信誉,影响正常业务运营测试服务器稳定性。

bixiaoxue先生解释得有些片面,DDOS只是洪水攻击的一个种类其实还有其它种类的洪水攻击从定义上说,攻击者对网络资源发送过量数据时就发生了洪水攻击,这个网络资源可以是router,switch,host,application等常见的洪水攻击包含MAC泛洪,网络泛洪,TCP SYN泛洪和应用程序泛洪接下来简单的分别解释一下。

UDP洪水攻击UDP Flood Attack是一种网络攻击手段,旨在通过向目标系统发送大量UDP用户数据报协议数据包,以耗尽其网络带宽或资源,从而使其无法正常处理合法的网络请求以下是关于UDP洪水攻击的详细解释一UDP洪水攻击的原理 无连接与不可靠性UDP是一种无连接的不可靠的传输层协议,它不。

ddos是什么意思DDOS全名是DistributedDenialofservice分布式拒绝服务,俗称洪水攻击很多DOS攻击源一起攻击某台服务器就组成了DDOS攻击,DDOS最早可追溯到1996年最初,在中国2002年开始频繁出现,2003年已经初具规模以上引自互动百科 DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式。

洪水软件是一种简化版的网络攻击工具以下是关于洪水软件的详细解释设计目的与功能洪水软件被设计成易于操作,能够自动发起大量无用的网络请求这些请求会导致目标服务器或系统资源过度消耗,直至无法正常运行用途除了造成服务器的流量拥堵和崩溃外,洪水软件还能用于邮件炸弹和聊天式炸弹滥用情况洪水软件常被不法分子滥用。

DDoS的三种主要攻击方式分别是洪水攻击 简介利用大量的无效或合法网络请求,以耗尽目标服务器的资源特点攻击者控制多个源,向目标发送海量的数据包,使目标服务器过载,无法响应正常用户的请求例如,ICMP洪水攻击就是其中一种形式放大攻击 简介利用一些网络服务的特性,将小量的请求放大成大量的。

UDP洪水攻击,也被称为UDP Flood,主要通过大量UDP报文冲击目标IP地址,有时会将目标服务器彻底瘫痪,但更常见的则是耗尽其带宽资源这种攻击方式对目标服务器的CPU内存及网络带宽造成了极大的压力,使得合法用户难以获得正常服务响应DDoS攻击是一种利用合法的服务请求来占用过多的服务资源,从而导致合法。

为了发起DOS洪水攻击,首先需要大量肉鸡,通常数量在几千台左右接下来,要在这些肉鸡上安装一种被称为傀儡僵尸的DDoS攻击软件安装过程中,按照软件提示一步步操作即可肉鸡通常是通过网络钓鱼恶意软件或者其他手段被黑客控制的,一旦被控制,它们就会变成黑客手中的武器安装傀儡僵尸软件后,黑客可以。

洪水攻击是一种网络攻击手段,主要通过发送过量数据以耗尽网络资源,导致服务中断常见的洪水攻击类型包括DDoS拒绝服务攻击和其他几种DDoS攻击是洪水攻击的一种,它通过大量请求淹没目标服务器,使其无法处理正常用户的请求攻击者可能利用TCP SYN泛洪,通过发送大量的TCP SYN包,让服务器等待未响应的。

上一篇: 剑网3拍卖行在哪,剑网三拍卖行手续费多少

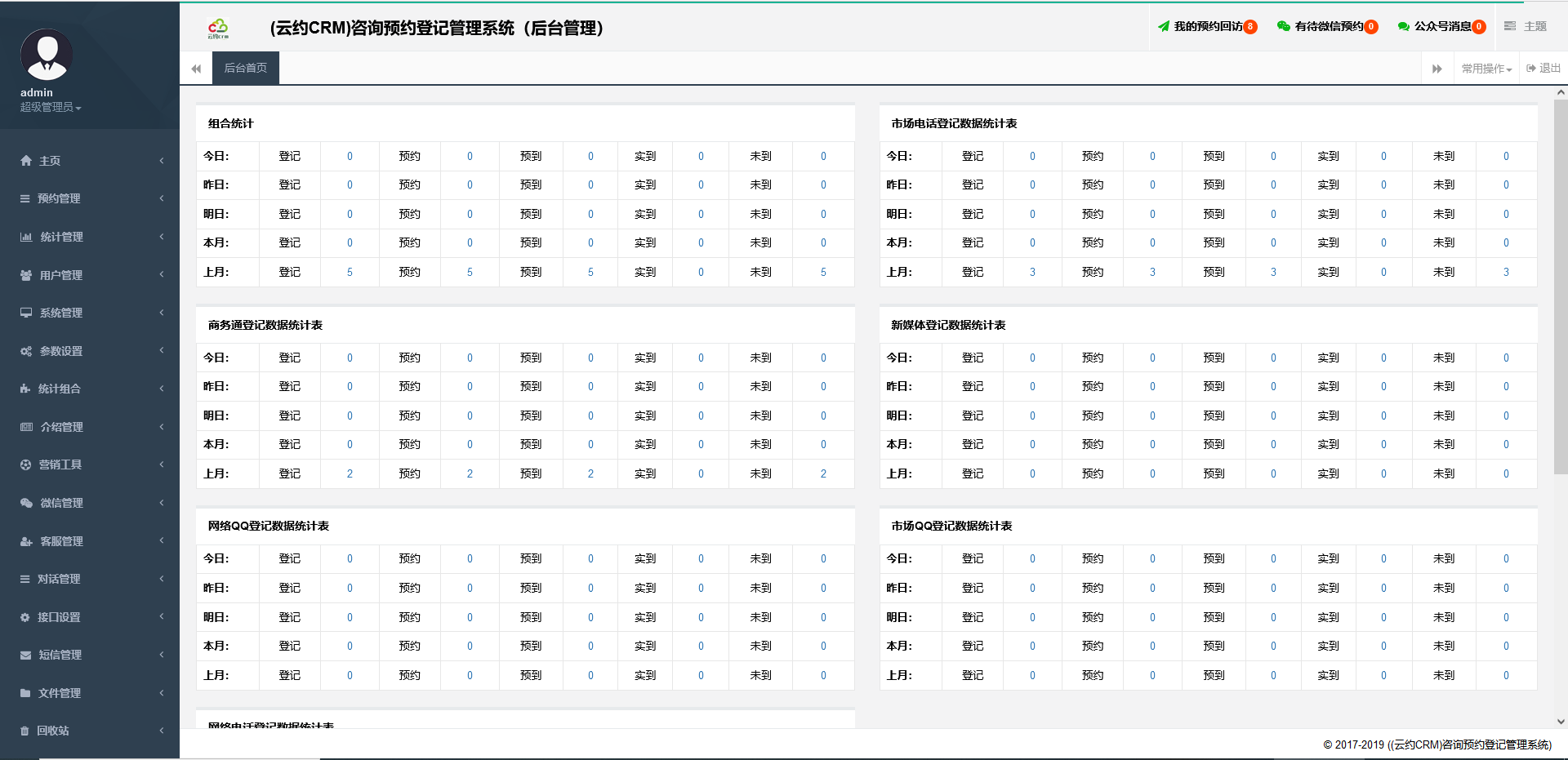

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

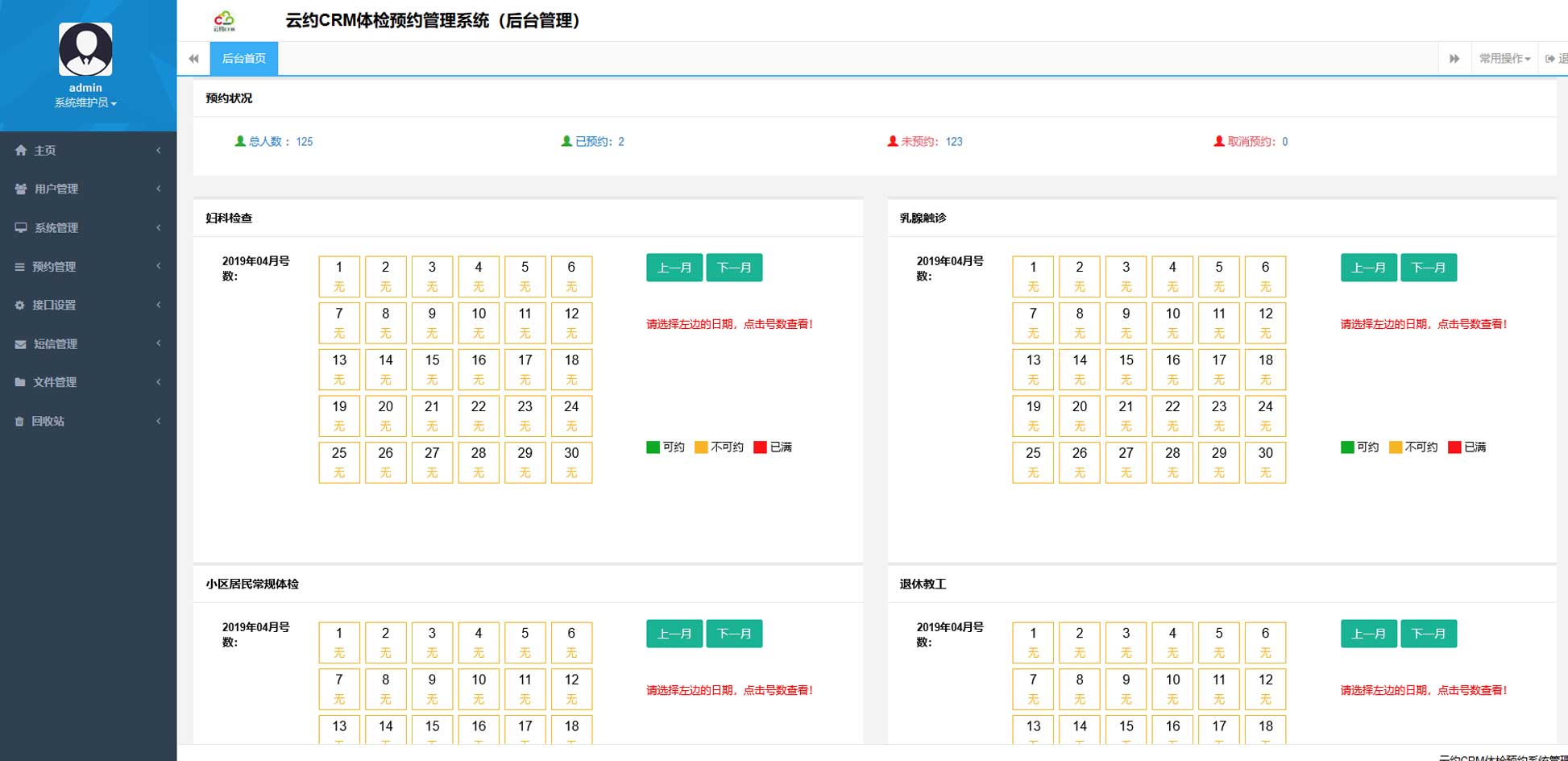

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

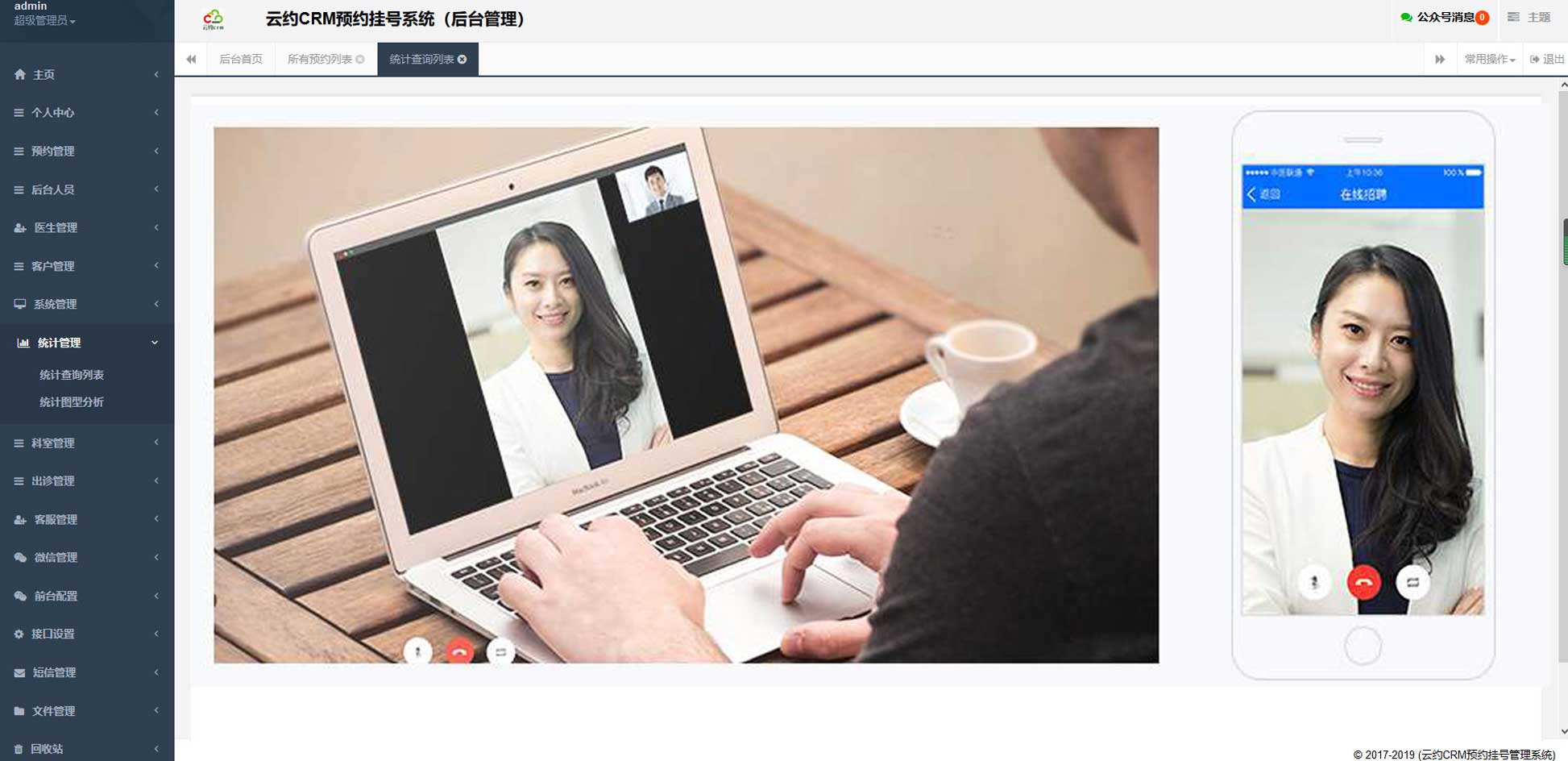

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

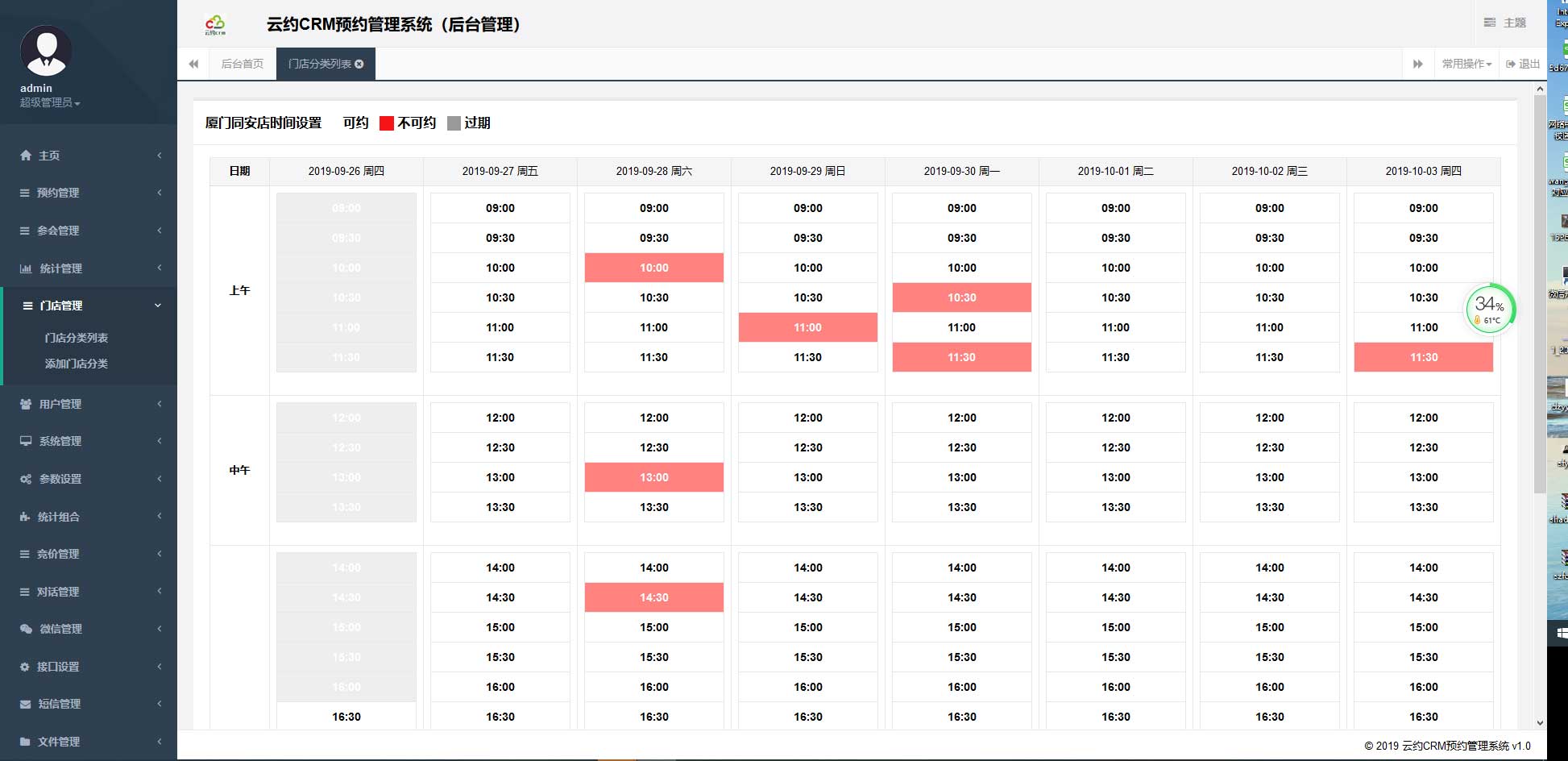

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com